Durchführungsverordnung zur Verhinderung von Cyberangriffen fördert Zero-Trust-Architektur

Nach jeder Wahl der Bundesregierung steht die neue Regierung vor der gleichen Herausforderung: Wie kann die kritische nationale Infrastruktur instand gehalten und repariert werden?

Jede Regierung erbt die von den Vorgängerregierungen gebaute Infrastruktur, aber nur selten wurde diese Infrastruktur für die künftige Instandhaltung angemessen finanziert. Nach einer Analyse der Datenbank National Bridge Inventory (NBI) des US-Verkehrsministeriums für das Jahr 2020 durch die American Road & Transportation Builders Association (ARTBA) gibt es in den USA mehr als 220.000 Brücken - etwa 36 Prozent der Gesamtzahl -, die einer größeren Reparatur oder eines vollständigen Ersatzes bedürfen. Bei dem derzeitigen Tempo, in dem Brücken saniert oder ersetzt werden, wird es nach Prognosen der ARBTA 40 Jahre dauern, bis der Rückstau an strukturell mangelhaften, d. h. gefährlichen, Brücken behoben ist.

So dringlich das Problem der alternden Brückeninfrastruktur auch ist, es gibt eine neuere Bedrohung der Infrastruktur, die endlich ernsthafte Aufmerksamkeit erhält: Die Cybersicherheitsinfrastrukturen, die die Computernetzwerke sowohl der Bundesregierung als auch des Privatsektors schützen.

Im Gegensatz zu den Brücken in den USA, die über mehrere Jahrhunderte hinweg gebaut wurden, sind diese Netze in nur wenigen Jahrzehnten intensiver Innovation entstanden und für das Funktionieren des Landes genauso wichtig, wenn nicht sogar wichtiger, geworden wie die Brücken.

Diese digitale Infrastruktur bildet die Grundlage für das Funktionieren des Landes, und jedes Mal, wenn die Maßnahmen zur Verhinderung von Cyberangriffen versagen, drohen größere Störungen in allen Bereichen, vom Stromnetz über das Gesundheitswesen und die Treibstoffversorgung bis hin zu Regierungsbehörden, einschließlich des Militärs, und sogar des US-Wahlsystems.

Um dieses Problem zu lösen, unterzeichnete Präsident Biden am 12. Mai 2021 eine Durchführungsverordnung:

... die Cybersicherheit der Nation zu verbessern und die Netzwerke der Bundesregierung zu schützen. Die jüngsten Vorfälle im Bereich der Cybersicherheit wie SolarWinds, Microsoft Exchange und Colonial Pipeline sind eine ernüchternde Erinnerung daran, dass öffentliche und private Einrichtungen in den USA zunehmend mit ausgeklügelten böswilligen Cyber-Aktivitäten konfrontiert sind, die sowohl von nationalstaatlichen Akteuren als auch von Cyber-Kriminellen ausgehen. Diese Vorfälle haben Gemeinsamkeiten, darunter unzureichende Cybersicherheitsmaßnahmen, die öffentliche und private Einrichtungen anfälliger für Vorfälle machen.

Der Auftrag ist ehrgeizig und umfasst sieben Ziele:

- Beseitigung von Hindernissen für den Austausch von Bedrohungsinformationen zwischen Regierung und Privatsektor

- Modernisierung und Umsetzung strengerer Cybersicherheitsstandards in der Bundesregierung

- Verbesserung der Sicherheit der Software-Lieferkette

- Einrichtung eines Gremiums zur Überprüfung der Cybersicherheit

- Erstellung eines Standardhandbuchs für die Reaktion auf Cyber-Vorfälle

- Verbesserung der Erkennung von Cybersicherheitsvorfällen in Netzwerken von Bundesbehörden

- Verbesserung der Ermittlungs- und Abhilfemöglichkeiten

Austausch von Informationen über Bedrohungen

Viele Unternehmen zögern oder sind geradezu unwillig, Informationen über Sicherheitsverletzungen weiterzugeben. Manchmal sind vertragliche Verpflichtungen für dieses Zögern verantwortlich, aber häufiger liegt es daran, dass die Unternehmen nicht bereit sind, ihr Image und ihren Ruf zu schädigen, indem sie zugeben, dass ihre Systeme kompromittiert wurden.

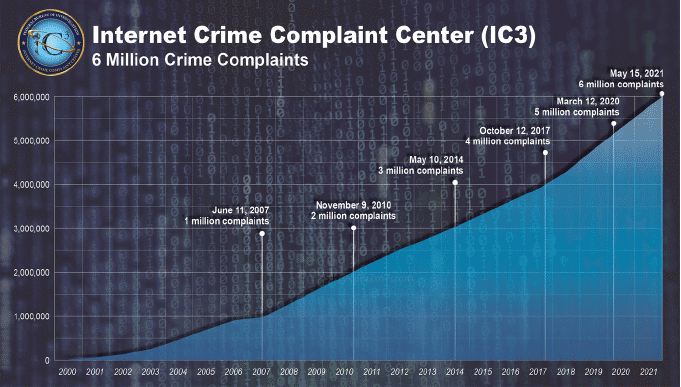

Es dauerte fast sieben Jahre, bis das Internet Crime Complaint Center (IC3) des FBI die erste Million Beschwerden erfassen konnte. Es dauerte nur 14 Monate, um die letzte Million hinzuzufügen

Nach der Datenschutz-Grundverordnung (GDPR ) der Europäischen Union sind Unternehmen unter Androhung erheblicher Strafen verpflichtet, Datenschutzverletzungen zu melden, aber in anderen Ländern wie den USA sind die Gesetze weit weniger streng. In den USA gibt es ähnliche Bestimmungen, z. B. im Rahmen des Health Insurance Portability and Accountability Act von 1996 (HIPAA), aber es gibt nur wenige Gesetze zur Meldung anderer Cybersicherheitsdelikte an die Strafverfolgungsbehörden. Obwohl beim Internet Crime Complaint Center (IC3) des FBI im Mai 2021 die 6-millionste Meldung eingegangen ist, wird davon ausgegangen, dass die Zahl der gemeldeten Fälle von Internetkriminalität erheblich zu niedrig ist.

Die Durchführungsverordnung besagt Folgendes:

Die Beseitigung vertraglicher Hindernisse und die Verpflichtung der Anbieter zur Weitergabe von Informationen über Sicherheitsverletzungen, die sich auf Regierungsnetze auswirken könnten, sind notwendig, um eine wirksamere Verteidigung der Bundesbehörden zu ermöglichen und die Cybersicherheit der Nation insgesamt zu verbessern.

Cyber-Sicherheitsstandards der Bundesregierung

Dies ist ein wichtiger Abschnitt der Durchführungsverordnung, da er drei wichtige Anforderungen zur Verhinderung von Cyberangriffen vorschreibt:

Veraltete Sicherheitsmodelle und unverschlüsselte Daten haben zu Kompromittierungen von Systemen im öffentlichen und privaten Sektor geführt. Die Bundesregierung muss eine Vorreiterrolle übernehmen und verstärkt bewährte Sicherheitspraktiken anwenden, u. a. durch die Anwendung eines Null-Vertrauens-Sicherheitsmodells, die beschleunigte Umstellung auf sichere Cloud-Dienste und den konsequenten Einsatz grundlegender Sicherheitstools wie mehrstufige Authentifizierung und Verschlüsselung.

Die Förderung der Zero-Trust-Architektur ist wohl einer der größten Fortschritte im Bereich der Cybersicherheitsinfrastruktur des Bundes und der Prävention von Cyberangriffen.

Sicherheit der Lieferkette

Im Verlauf der neuen Coronavirus-Pandemie haben wir gesehen, wie die Unterbrechung der Lieferkette eine ganze Reihe von Problemen verursacht, die die Verfügbarkeit von Eiern, Toilettenpapier und Gartenzwergen bis hin zu persönlicher Schutzausrüstung (PSA) für Mitarbeiter im Gesundheitswesen einschränken. Die Durchführungsverordnung wird:

... die Sicherheit von Software zu verbessern, indem grundlegende Sicherheitsstandards für die Entwicklung von Software, die an die Regierung verkauft wird, festgelegt werden, einschließlich der Forderung an die Entwickler, mehr Einblick in ihre Software zu erhalten und Sicherheitsdaten öffentlich zugänglich zu machen ... Dies ist ein seit langem bekanntes Problem, aber zu lange haben wir die Sache auf die lange Bank geschoben. Wir müssen die Kaufkraft der Bundesregierung nutzen, um den Markt dazu zu bringen, Sicherheit von Grund auf in alle Software einzubauen.

Prüfausschuss für Cybersicherheit

Nach dem Vorbild des National Transportation Safety Board (NTSB) soll das vorgeschlagene Cyber Security Safety Review Board eingerichtet werden:

... unter dem gemeinsamen Vorsitz von führenden Vertretern der Regierung und des Privatsektors, die nach einem bedeutenden Cybervorfall zusammentreten können, um den Vorfall zu analysieren und konkrete Empfehlungen zur Verbesserung der Cybersicherheit abzugeben.

Standard-Handbuch für die Reaktion auf Cyber-Vorfälle

Die Erstellung eines Standardhandbuchs für Bundesministerien und -behörden wird "sicherstellen, dass alle Bundesbehörden eine bestimmte Schwelle einhalten und darauf vorbereitet sind, einheitliche Schritte zur Erkennung und Eindämmung einer Bedrohung zu unternehmen. Das Playbook wird auch dem privaten Sektor eine Vorlage für seine Reaktionsbemühungen liefern.

Netzwerke der Bundesregierung Erkennung von Cybersecurity-Vorfällen

Im Mittelpunkt dieses Ziels steht die Beschleunigung des Einsatzes grundlegender Cybersicherheitsinstrumente und -praktiken", und im Mittelpunkt steht dabei die Ermöglichung eines regierungsweiten Systems zur Erkennung von und Reaktion auf Endpunkte sowie ein verbesserter Informationsaustausch innerhalb der Bundesregierung".

Verbesserung der Ermittlungs- und Sanierungsfähigkeiten

Das Ziel der obligatorischen Protokollierung von Cybersicherheitsereignissen für Bundesministerien und -behörden ist es, die Erkennung von Eindringlingen zu verbessern, die Schadensbegrenzung zu beschleunigen und die Auswirkungen eines Vorfalls leichter zu bestimmen.

Was fehlt also noch?

Die Verwirklichung der Ziele der Durchführungsverordnung wird einen bedeutenden Fortschritt bei der Absicherung der staatlichen und privaten Infrastruktur und bei der Unterstützung der nationalen Cyberangriffsprävention darstellen, aber die wichtigste Anforderung der Verordnung ist die Verwendung der Zero-Trust-Architektur. Allerdings fehlt noch etwas: Eine zentralisierte und dedizierte SSL-Prüfung.

Ohne SSL-Inspektion kann die Zero Trust-Architektur nicht das tun, wofür sie konzipiert wurde - Netzwerke schützen. Die SSL-Inspektion bietet eine eingehende Prüfung des Datenverkehrs und:

- Erkennung und Verbesserung von bösartigen Anfragen

- Überwachung der in die Netze eingehenden und sie verlassenden Daten zu Analysezwecken

- Ermöglichung einer besseren Zugangsverwaltung

- Schutz vor DDoS-Angriffen

- Effizientes White- und Black-Listing von Benutzern und IP-Adressen ermöglichen

- Sicherstellung einer einheitlichen Zugangs- und Datenübertragungspolitik

Die Durchführungsverordnung von Präsident Biden ist die weitreichendste Strategie für die Cybersicherheitsinfrastruktur und die Verhinderung von Cyberangriffen, die die Bundesregierung je vorgelegt hat, und ihre Förderung der Zero-Trust-Architektur ist die einzige praktische und wirksame Grundlage für alle ihre Ziele. Die Hinzufügung der SSL-Prüfung vervollständigt die Architektur und stellt im Gegensatz zu unseren Brücken sicher, dass unsere Grundlagen für die Cybersicherheit und den Schutz vor Cyberangriffen zukunftssicher sind.

Andere Artikel und Vermögenswerte von Interesse

- Die Auswirkungen des Cyberangriffs auf SolarWinds

- 2020 war ein arbeitsreiches Jahr für DDoS-Angriffe

- Digitale Transformation mit effektiver Anwendungsbereitstellung und Sicherheit vorantreiben

- Wie man Emotet-Malware mit SSL-Abfangung besiegt

- Zero Trust ist ohne TLS-Entschlüsselung unvollständig

- Ist Ihr Unternehmen für den Schutz vor modernen Cyberangriffen gerüstet?

- Bringen Sie Sichtbarkeit in den toten Winkel mit A10 Networks & Fidelis Cybersecurity

Wie A10 helfen kann

A10 Networks Thunder® SSL Insight erfüllt das Versprechen der Zero-Trust-Architektur, indem es durch SSL-Inspektion eine vollständige Transparenz des Datenverkehrs bietet. Mit dem Ansatz "einmal entschlüsseln, mehrmals prüfen" ermöglicht die A10 SSL-Inspektionslösung der Cybersicherheitsinfrastruktur eine schnelle Prüfung des gesamten Datenverkehrs im Klartext, um Leistungseinbußen und übermäßige Komplexität zu vermeiden.