Wichtigste Vorteile

Der A10 DDoS-Schutz wird von führenden Dienstleistern und Online-Gaming-Plattformen eingesetzt und bietet intelligente Erkennung und automatisierte Abwehrmaßnahmen, um die Verfügbarkeit trotz komplexer DDoS-Angriffe aufrechtzuerhalten.

Wie es funktioniert

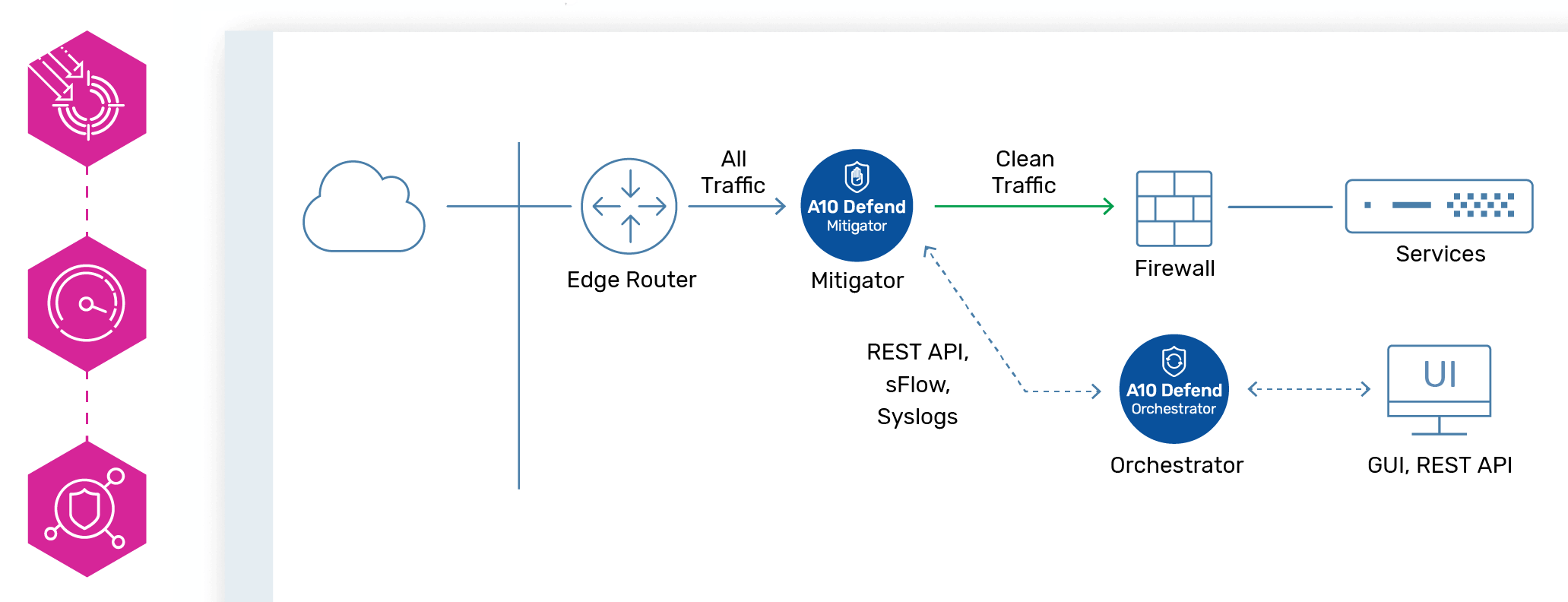

Intelligente DDoS-Angriffsabwehr

Abwehr und automatische Entschärfung von DDoS-Angriffen mit mehreren Vektoren mit Präzision und Flexibilität.

Der leistungsstarke Schutz vor DDoS-Bedrohungen gewährleistet die Sicherheit des Netzwerks und bietet mit Kapazitäten von 1 Gbps bis über 1Tbps einen umfassenden Schutz.

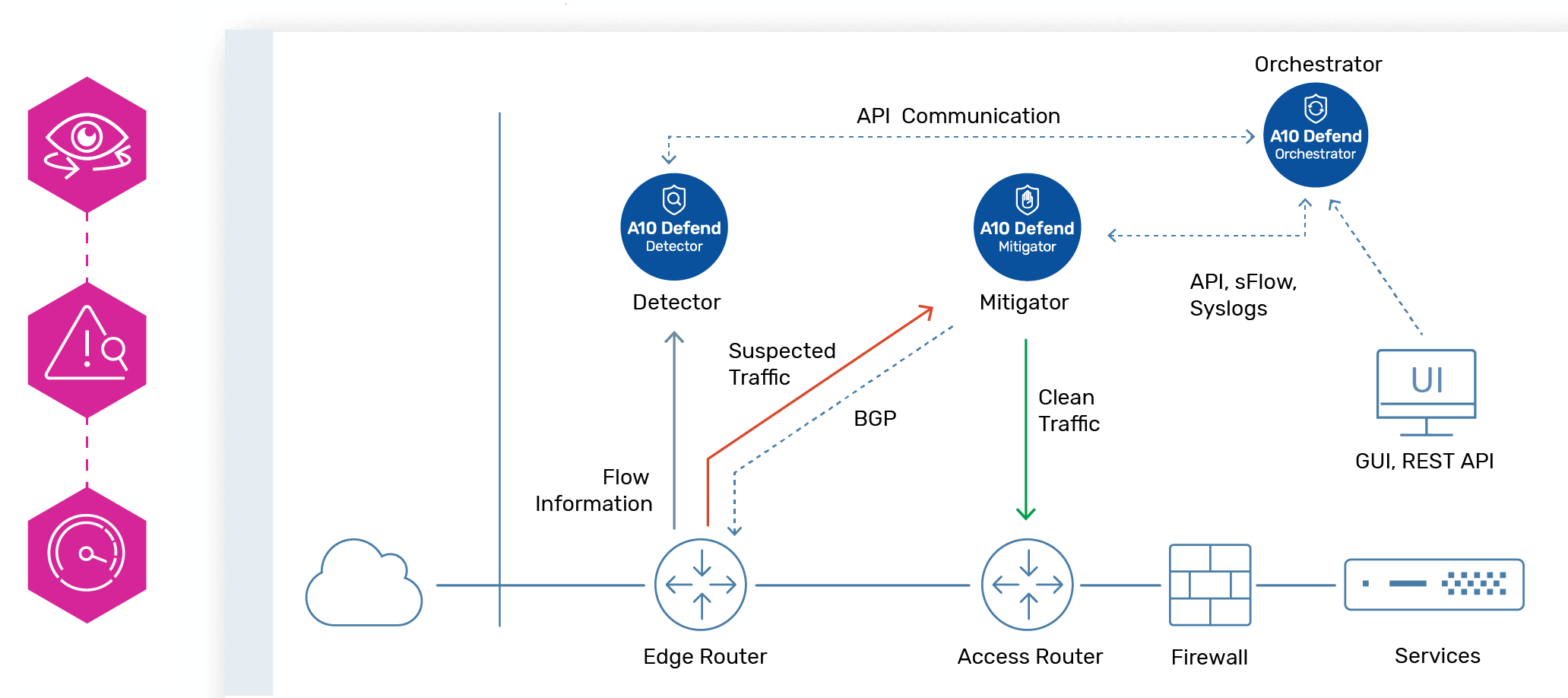

Netzwerkweite Erkennung von Anomalien

Proaktive Sichtbarkeit von Bedrohungen und schnellere DDoS-Erkennung mit automatischer Profilierung des Verkehrsverhaltens.

Durch die kontinuierliche Analyse von Verkehrsmustern werden Anomalien in Echtzeit erkannt, so dass schnell auf potenzielle Bedrohungen reagiert werden kann und die Widerstandsfähigkeit der Anwendungen erhalten bleibt.

DDoS-Abwehrmanagement in Echtzeit

Erkennen Sie Angreifer von echten Benutzern und blockieren Sie unerwünschten Datenverkehr.

Mit A10 Control erhalten Unternehmen einen ganzheitlichen Überblick über ihre Verteidigungsmaßnahmen und können so DDoS-Angriffe schnell erkennen und beheben und gleichzeitig sicherstellen, dass die Sicherheitsrichtlinien im gesamten Netzwerk konsequent durchgesetzt werden.

Proaktiver Schutz vor Bedrohungen

KI-gesteuerte Intelligenz und Forschung als Dienstleistung.

Eine eigenständige SaaS-Plattform schafft eine robuste Verteidigungsschicht, indem sie verwertbare Erkenntnisse, automatische Bedrohungserkennung und anpassbare Blocklisten bietet und so die allgemeine Sicherheitslage gegen sich entwickelnde Bedrohungen verbessert.

Hauptmerkmale

Automatisierter Zero-Day-Schutz

Expertensysteme bewerten Sperrfilter in Echtzeit und gewährleisten so einen optimalen Schutz mit schnellen, automatischen Reaktionen und ohne manuelle Eingriffe.

Präzision

Die adaptive Richtlinien-Engine minimiert den Schaden mithilfe von maschinellem Lernen, um auf Zero-Day-Angriffe zu reagieren und Bedrohungen genau zu validieren.

Branchenführende Leistung

Unerreichte Leistungsdichte von bis zu 220 Gbit/s pro RU mit einer Hochgeschwindigkeitsverarbeitung von 440 Mpps, die 6 Millionen Datenströme gleichzeitig verwaltet - das Doppelte des Branchenstandards.

Erweiterte DDoS-Erkennung

Schnelle, automatische Erkennung im großen Maßstab bei minimaler Konfiguration. Intelligente Filterung nach IP und Echtzeit-Bedrohungsanalyse.

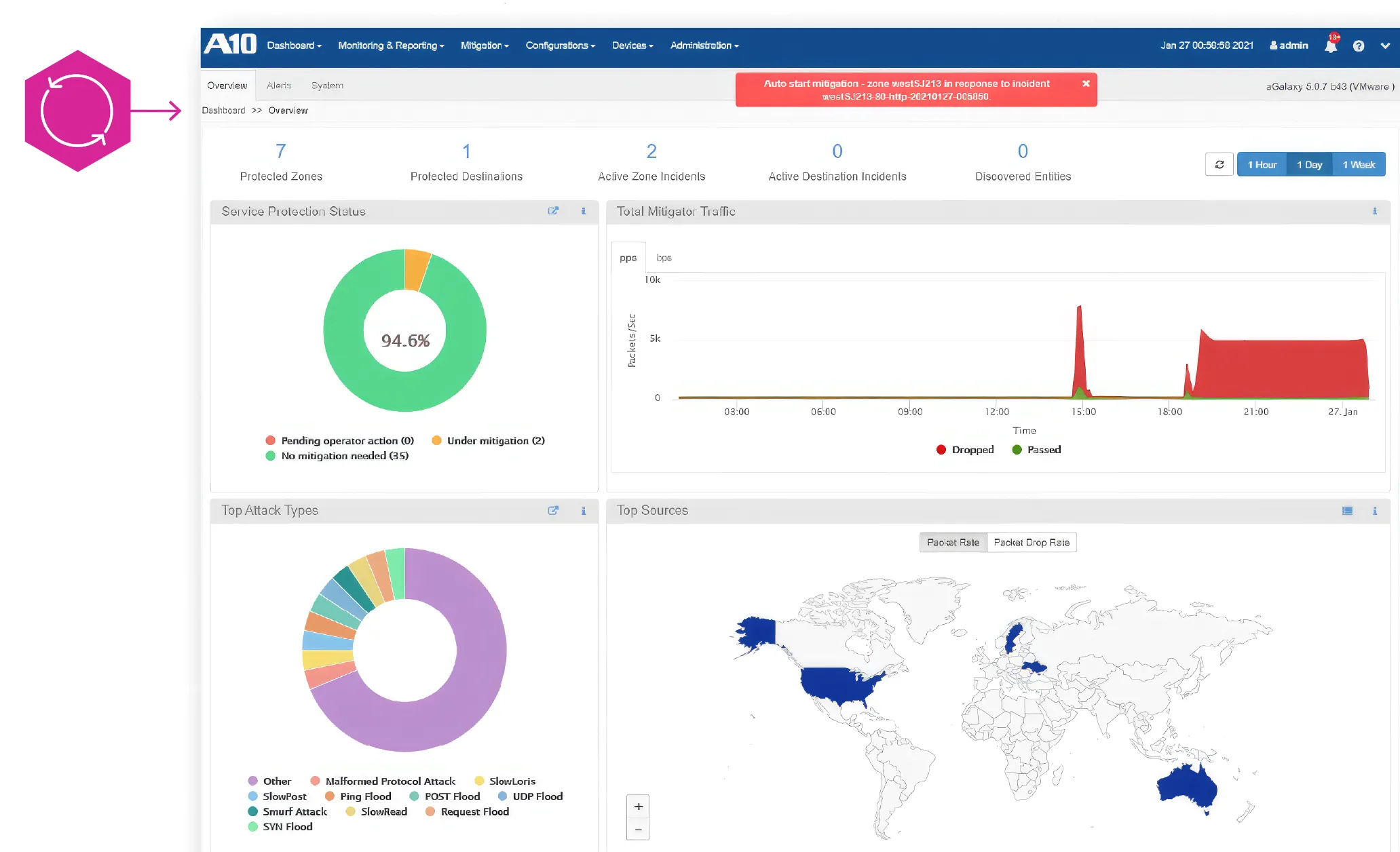

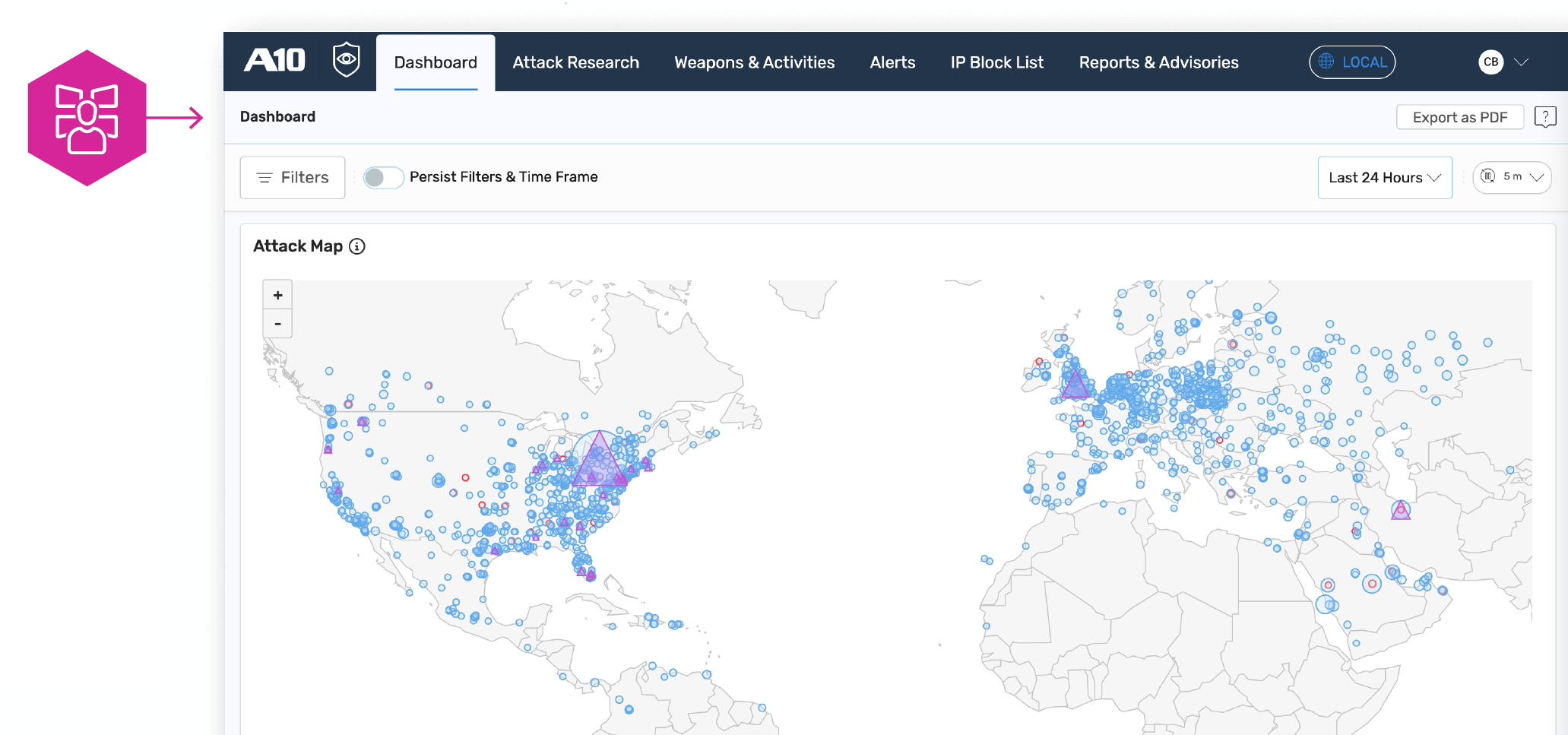

Verwaltung und Analytik

Dashboard für die Geräteverwaltung in Echtzeit. Erhalten Sie Einblicke mit Live-Visualisierung und Geolocation-Tracking, um die Sicherheit zu erhöhen.

DDoS-spezifische Intelligenz

Anpassbare Blocklisten werden automatisch aktualisiert. Teams erhalten Informationen über Angriffsvektoren und können Bedrohungen proaktiv bis zu alle 15 Minuten blockieren.

Intelligente Bedrohung

Über drei Dutzend Quellen für Sicherheitsbedrohungen zur sofortigen Erkennung und Blockierung von bösartigem Datenverkehr

Was unsere Kunden sagen

A10 Networks Anwendungsgeschwindigkeit und Verfügbarkeit mit fortschrittlichen Bereitstellungsfunktionen

„Meine Erfahrungen mit A10 Networks insgesamt sehr positiv. Die Plattform bietet eine außergewöhnliche Leistung, insbesondere dank ihrer fortschrittlichen Funktionen für Lastenausgleich und Anwendungsbereitstellung. Seit der Einführung der ADC-Lösung von A10 konnten wir erhebliche Verbesserungen bei der Anwendungsgeschwindigkeit und Verfügbarkeit feststellen.“

Großartiges Tool mit mehrschichtigem Schutz, das Bedrohungen wie SQL-Injection zuverlässig abwehrt

"Es ist ein robustes DDoS-Tool mit umfassenden Anti-Malware-, Intrusion-Prevention- und Firewall-Funktionen, das es uns ermöglicht, Richtlinien zu erstellen und die Kontrolle über die Blockierung und Filter zu übernehmen, um den eingehenden Netzwerkverkehr zu überwachen und häufig zu analysieren."

Sehen heißt glauben. Vereinbaren Sie noch heute einen Termin für eine Live-Demo.

Fordern Sie eine Demo anBericht zur Sicherheitsforschung

DDoS-Angriffe - Das Spiel der Bedrohungsakteure entwickelt sich weiter

Dieser Bericht fasst die vom A10-Sicherheitsforschungsteam gesammelten Daten zusammen und liefert eine Momentaufnahme der sich ständig verändernden globalen Waffenlandschaft mit Einblicken in die Quellen, Typen und anderen Merkmale von DDoS-Waffen.

Holen Sie sich den kostenlosen Bericht