DDoS-Angriffe.

Das sich entwickelnde Spiel der

Bedrohungsakteure

Der Bericht über globale DDoS-Waffen 2025

DDoS-Angriffe

wachsen exponentiell

Das weltweite DDoS-Angriffsvolumen wächst weiterhin exponentiell von Gbit/s in den frühen 2010er Jahren auf Terabits bis 2024 - ein Anstieg um das Zwanzigfache, wobei Anfang 2025 von einem Anstieg des DDoS-Angriffsvolumens um 350 Prozent auf mehr als sechs Terabits berichtet wird. Auch die Häufigkeit hat zugenommen - 2024 wird sich die Zahl der DDoS-Angriffe gegenüber dem Vorjahr verdoppeln.

Dieser Bericht verwendet Daten, die vom A10 Networks Bedrohungsforschungsteam durch eine Kombination von Internet-Scans, patentierten Täuschungstechniken und Open-Source-Informationen gesammelt wurden, um eine Momentaufnahme einer sich ständig verändernden globalen Landschaft mit Einblicken in die Quellen, Arten und anderen Merkmale von DDoS-Angriffen und verwendeten Waffen zu liefern.

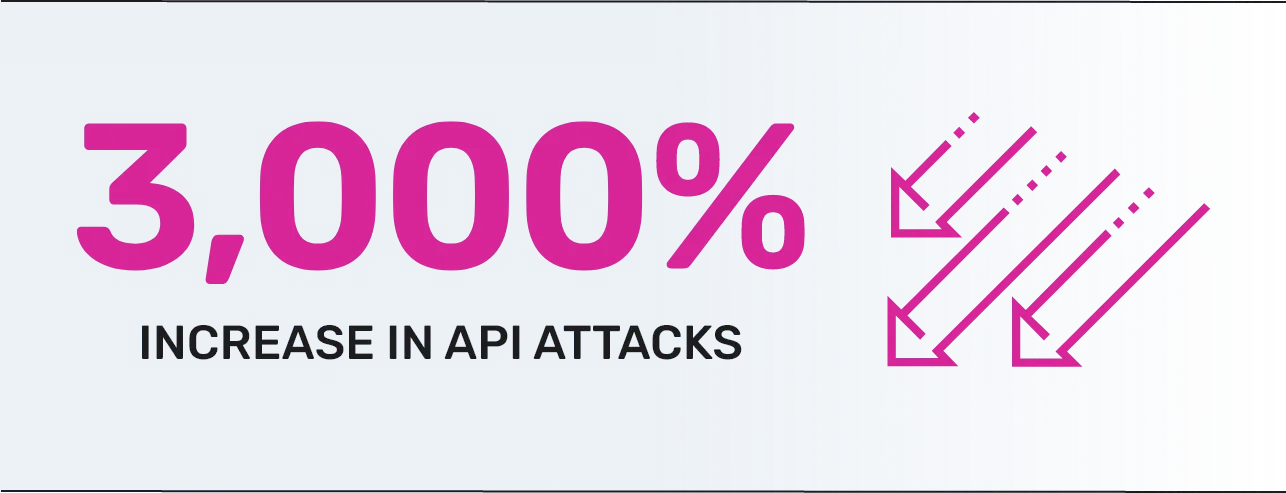

APIs und API-Gateways sind

Top-Angriffsziele

Die Zunahme des Volumens und der Häufigkeit der Angriffe ist weniger bedeutend als die zunehmende Raffinesse und Vielfalt der Angreifer und deren Einsatz gegen APIs und API-Gateways. API-basierte Angriffe sind granularer und hartnäckiger und für Unternehmen besonders schwierig zu bekämpfen.

Acht Länder stellen die Hälfte der

globalen DDoS-Waffen zur Verfügung

Die Angreifer nutzen verschiedene Angriffsvektoren und mehrere Protokolle und setzen Waffen ein, die auf der ganzen Welt gehostet werden. Dieser Bericht enthält Einzelheiten zu den Quellen (Regionen, Länder und Organisationen), die diese Waffen hosten.

- U.S.

- Russland

- China

- Italien

- Indien

- Südkorea

- Vietnam

- Venezuela

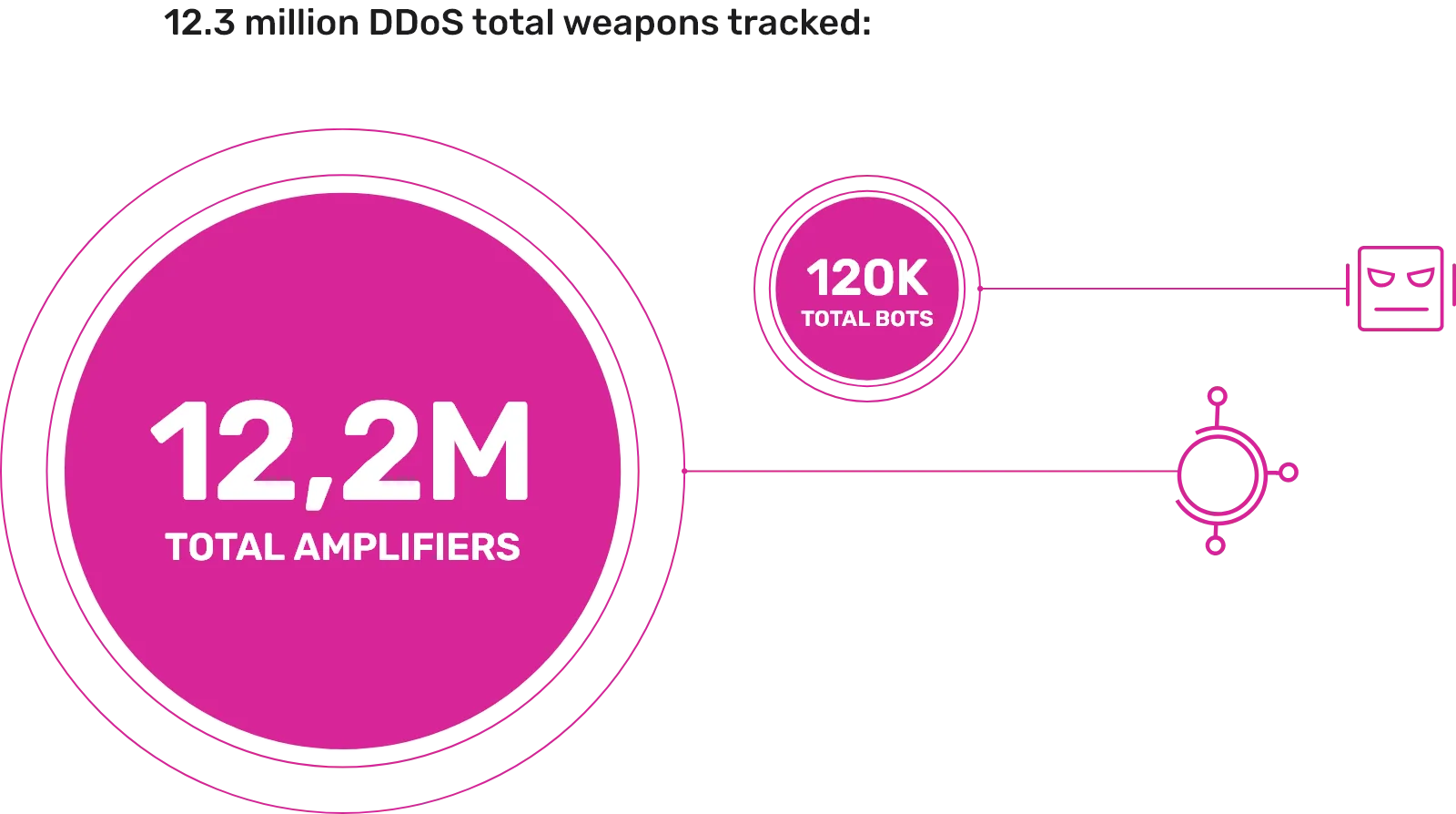

Verstärker umfassen

meisten verfolgten Waffen

Angreifern stehen Millionen von Verstärkern zur Verfügung, vor allem weil die Techniken legitime Prozesse grundlegender Internet-Protokolle wie DNS, NTP, SNMP und SSDP ausnutzen, um auf verschiedene Anfragen zu reagieren. A10 verfolgt Verstärkerwaffen nach dem verwendeten Protokoll. Insgesamt werden einunddreißig einzelne Kategorien verfolgt und in diese Stichproben aufgenommen.

Laden Sie den Bericht für mehr Einblicke herunter

DDoS-Angriffe –

Sich weiterentwickelndes Spiel der „

“-Bedrohungsakteure