ThreatX von A10 Networks

Schutz von Webanwendungen in Cloud-, On-Premise- und hybriden Umgebungen

Vorteile von ThreatX

Setzen Sie flexibel eine einheitliche Lösung ein, die Ihr Anwendungsökosystem umfassend vor Angriffen und Angreifern schützt.

Hauptmerkmale

Einheitliche Plattform

Schützen Sie das Anwendungsökosystem mit einer einzigen, integrierten Lösung, die WAF-, API-, Bot- und DDoS-Schutz kombiniert. Vereinfachen Sie die Bereitstellung und minimieren Sie den Tool-Wildwuchs mit einer kohärenten Verteidigungsplattform.

Verwaltetes SOC

Kontinuierlicher Schutz durch das SOC-Team von ThreatX, das sich entwickelnde Bedrohungen in Echtzeit überwacht, prüft und darauf reagiert, wodurch Fehlalarme minimiert und die Arbeitsbelastung des Teams verringert werden

API-Schutz

Sichern Sie alle N-S-Anfragen - normale, böswillige und geschäftslogische Angriffe - an APIs innerhalb des Einsatzbereichs von ThreatX mithilfe von Verhaltensanalysen, Fingerprinting und Katalogisierung.

Bot-Schutz

Verteidigen Sie Anwendungen gegen Bot-basierte Angriffe wie Credential Stuffing oder Scraping, ohne legitime Nutzer zu beeinträchtigen.

Web-Application-Firewall

Präziser Schutz von Anwendungen vor fortgeschrittenen Angriffen wie den OWASP Top 10 ohne manuelles Tuning

Layer 7 DDoS-Schutz

Aufrechterhaltung der Betriebszeit von Anwendungen gegen fortschrittliche Layer-7-DDoS-Angriffe mit mehreren Vektoren, die als normaler Datenverkehr getarnt sind, mit der auf Entitäten/Transaktionen basierenden Verfolgung, verhaltensbasierten Erkennung und dynamischen Reaktion von Hacker Mind

Produkt-Demo

ThreatX in Aktion sehen

ThreatX bietet eine benutzerfreundliche Benutzeroberfläche mit intuitiven Dashboards, detaillierten Protokollen, benutzerdefinierter Regelerstellung, API-Katalogisierung und vielem mehr.

Folgen Sie Carlo Alpuerto, Sales Engineering Manager bei A10 Networks, bei der Demonstration der ThreatX-Funktionen zum Schutz vor Bedrohungen wie DDoS, Bots und mehr.

Häufig gestellte Fragen

Sie sehen Ihre Frage nicht aufgelistet? Kontaktieren Sie einen Produktexperten, um Antworten zu erhalten.

ThreatX verfolgt einen einheitlichen WAPP-Ansatz, der das gesamte Anwendungsökosystem ganzheitlich vor Angriffen und Angreifern schützt und mit dem ThreatX SOC ergänzt wird, um die Nutzung des Tools weiter zu optimieren.

Auf der Grundlage von Hacker Mind korreliert ThreatX Verhaltensweisen über Angriffsvektoren hinweg, verfolgt die Daten nach Entitäten/Transaktionen und verwendet praxiserprobte Algorithmen, um eine adaptive Risikobewertung zu erstellen, was zu weniger Fehlalarmen führt und die Möglichkeit bietet, fortschrittliche Bedrohungen dynamisch zu erkennen und zu entschärfen. ThreatX ist sowohl flexibel als auch anpassungsfähig. Es kann in einer bestehenden Umgebung eingesetzt werden und erstellt benutzerdefinierte Richtlinien auf der Grundlage spezifischer Anforderungen.

Der Einsatz ist flexibel - vor Ort oder SaaS-basiert. ThreatX-Sensoren sind schnell und einfach zu implementieren und können innerhalb weniger Stunden an Standorten eingesetzt werden. Nutzen Sie vereinfachte Dashboards, die es Ihnen erleichtern, sich auf die wichtigsten, risikoreichen Aktivitäten zu konzentrieren, die auf APIs und Anwendungen abzielen.

Hacker Mind ist die Entscheidungsmaschine, die ThreatX antreibt. Sie nutzt kampferprobte ML-Algorithmen, vektorübergreifende Korrelationen und eine auf Entitäten/Transaktionen basierende Verfolgung, um adaptive Risikobewertungen zu erstellen.

Das ThreatX SOC ist ein Team aus Sicherheitsexperten, das alle Aspekte der ThreatX-Lösungssuite verwaltet. Durch die Nutzung des Managed SOC erhalten Unternehmen einen besseren Überblick über ihre Sicherheitslage, ohne dass dem internen Sicherheitsteam zusätzliche Arbeitsbelastung entsteht.

Das SOC-Team von ThreatX bietet:

- Schnellere Erkennung von Bedrohungen und weniger Fehlalarme

- Kontinuierlicher Schutz

- Hervorragende Zeit bis zur Wertschöpfung

- Optimierung und Verbesserung von Richtlinien nach Bedarf

- Verbesserte Kundenerfahrung und Betriebszeit des Dienstes

- Detaillierte Protokolle und Berichte für Compliance-Anforderungen

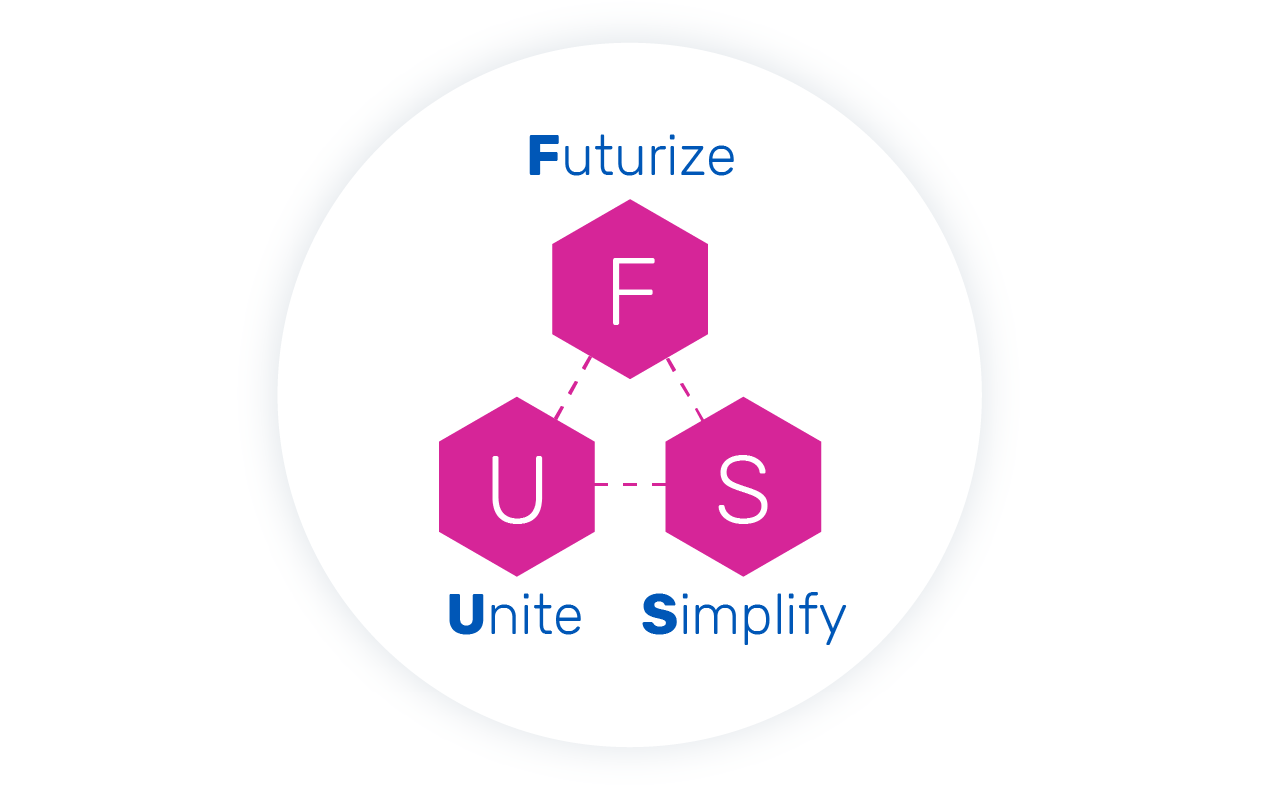

Futurize, Unite, and Simplify (FUS) für den Schutz Ihres Anwendungsökosystems

ThreatX vereint den Schutz für API, Web, Bot und DDoS in einer einheitlichen Plattform, einer Plattform zum Schutz von Webanwendungen. So geht's:

- Futurisieren: ThreatX nutzt fortschrittliches ML, verhaltensbasiertes Lernen und risikobasierte Profilerstellung, um Angreifern einen Schritt voraus zu sein.

- Vereinheitlichen: Anstelle von isolierten Abwehrmaßnahmen korreliert ThreatX Aktivitäten über verschiedene Angriffsvektoren hinweg und nutzt die Informationen einheitlich, um Erkennungs- und Abwehrstrategien anzupassen.

- Vereinfachen: Anstatt eine WAF zu kaufen, dann einen API-Schutz aufzusetzen und dann eine Bot- und DDoS-Abwehr aufzuschichten, bietet ThreatX Schutz in einer einheitlichen Plattform.

Was Kunden sagen

Rasiermesserscharfe Technologie direkt an Ihren Fingerspitzen.

"Die Möglichkeit, bösartige Bedrohungen zu blockieren und unsere Geschäftsdaten zu schützen, hat unsere Aufmerksamkeit geweckt. Wir lieben dieses Produkt."

Der Schutz von Webanwendungen und APIs wird auf eine neue Stufe gestellt.

"Dieses Produkt hat mir einen guten Überblick über die Angriffe verschafft und ein neues Verständnis für die Arten von Angriffen geschaffen, was meinem Unternehmen geholfen hat, sich vor diesen zu schützen."

Ein Blick auf ThreatX: Benutzerfreundliche Oberfläche und erstklassiger Support

„Als Web-Application-Firewall leistet sie hervorragende Arbeit. Ich finde die Berichte darüber, was genau geschützt wird, einfach großartig.“