Warum A10 Networks wählen?

Wir befähigen unsere Kunden, die sicherste und verfügbarste digitale Erfahrung zu bieten.

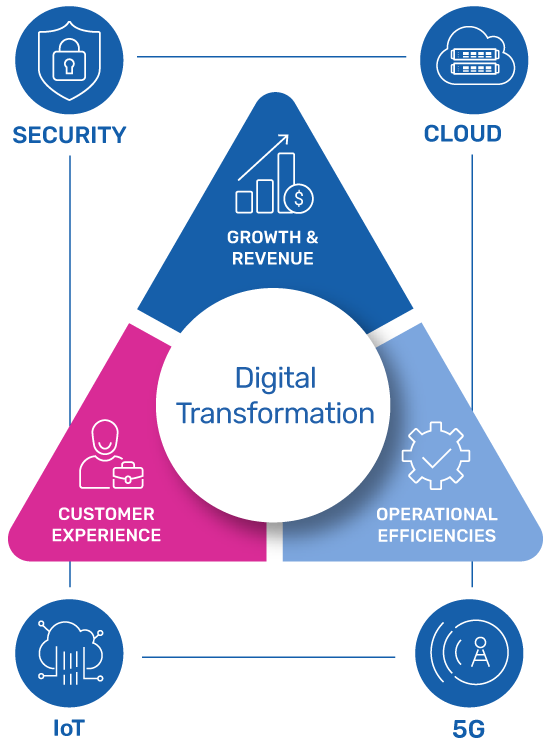

Die digitale Transformation ist heute weltweit und in allen Branchen der wichtigste Treiber der Technologie. Langjährige Herausforderungen und neue Trends prägen gleichermaßen den Weg der digitalen Transformation für Unternehmen und Dienstleister.

Die wachsenden Herausforderungen bei der Neuausrichtung von Sicherheit und IT-Betrieb auf eine komplexe Multi-Cloud-Welt, die Verbreitung des Internets der Dinge, die Entwicklung von Netzwerken hin zu Cloud-Native und die Vorbereitung auf 5G wirken sich alle auf die Fähigkeit und Geschwindigkeit aus, mit der sich Unternehmen verändern.

CIOs, CTOs und CISOs setzen sich gegenwärtig mit drei hauptsächlichen Themen auseinander: Wie lassen sich Wachstum und Umsatz steigern, wie kann eine optimales Kunden- (und Mitarbeiter-)Erlebnis gewährleistet werden und wie lässt sich die operationelle Effizienz weiter steigern.

A10 Networks hilft den Kunden durch.

- Ständig verfügbare Anwendungsbereitstellung und Sicherheit – vor Ort und in der Cloud

- Unterstützung der nahtlosen Migration in die Cloud und Cloud-Native mit hybriden Lösungen

- Schutz der Netzwerke vor Angriffen auf die Cybersicherheit, die die Netzverfügbarkeit gefährden

- Vereinfachung des IT-Betriebs durch vernetzte Intelligenz, Automatisierung, maschinelles Lernen und DevOps/SecOps-Tools

- Sicherung von generationsübergreifenden Netzwerken während des Übergangs zu 5G und Cloud-nativen Architekturen

- Investitionsschutz für Unternehmen und Dienstleistungsanbieter während ihrer Geschäftstransformationen

Alles in Hyperscale

Stromversorgung für die größten Marken

- 7.700+ Kunden

- 300+ Patente

- In 117 Ländern tätig

- 9 der 10 führenden Telekom-Betreiber

- 8 der Top 10 Cloud-Anbieter

- 21 der Top 50 der Fortune Global 500

- 5 der Top 10 Medienunternehmen

- 15 der 25 größten Videospielunternehmen

Technologie-Partner

Durch die Validierung der Interoperabilität mit den Lösungen unserer Partner können unsere Kunden die Produkte von A10 vertrauensvoll in ihre bestehende Netzwerkarchitektur einbinden, um Bedrohungen für das Rechenzentrum abzuwehren, den Sicherheitsbetrieb zu vereinfachen und die Transparenz zu verbessern.