10 Datenverstöße, die CISOs Albträume bereiten

Der Chief Information Security Officer vs. Datenverstöße

Es sind schwierige Zeiten für den Chief Information Security Officer (CISO). Da Cyberangriffe immer häufiger und raffinierter werden, muss sich der CISO mit den dringenden Risiken befassen, die von Insider-Bedrohungen, Datenschutzverletzungen und den gefürchteten Ransomware-Angriffen ausgehen, während er gleichzeitig Initiativen zur Sicherheit der Infrastruktur, zur Verhinderung von Cyberangriffen und zu bewährten Verfahren der Cybersicherheit wie Zero Trust Networking vorantreibt.

Es steht viel auf dem Spiel, und der Druck ist groß: 88Prozent der CISO-Führungskräfte berichten von einem hohen Stresslevel, die Hälfte hat psychische Probleme, und ein Drittel hat sogar stressbedingte körperliche Probleme.

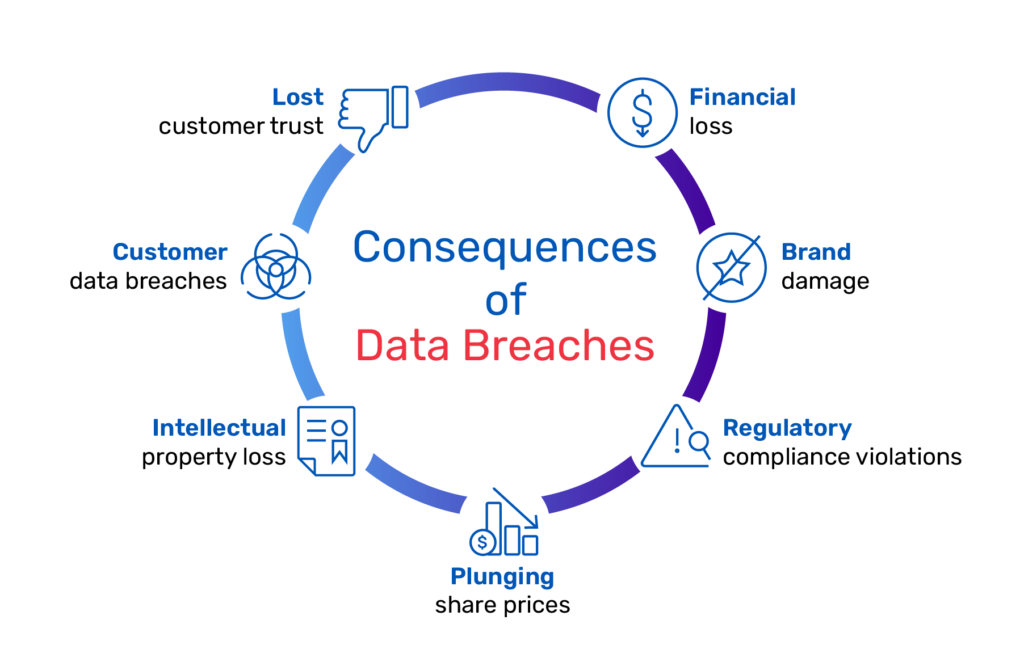

Die Verzweiflung des CISO ist völlig verständlich. Der durch Datenschutzverletzungen verursachte Schaden kann viele Formen annehmen. Einige Vorfälle schaffen es auf die Liste der "größten Datenschutzverletzungen", basierend auf der schieren Anzahl der betroffenen Benutzer.

Andere machen Schlagzeilen aufgrund der finanziellen Folgen oder der sensiblen Natur der betroffenen Daten. Wenn man die Folgen von Datenschutzverletzungen zusammenzählt, ist es ein Wunder, dass der Chief Information Security Officer von heute überhaupt noch schlafen kann.

Denken Sie nur an den Umfang und die Vielfalt einiger bemerkenswerter Datenschutzverletzungen der letzten Jahre.

Die 10 größten Datenpannen:

1. Yahoo Datenpanne, 2013

Die Yahoo-Datenpanne, von der drei Milliarden Nutzerkonten betroffen waren, kam zu einem besonders ungünstigen Zeitpunkt, da Yahoo kurz vor dem Abschluss der Übernahme durch Verizon stand. Die peinliche Enthüllung - die das Unternehmen mehr als drei Jahre lang verschwiegen hatte - brachte den Deal zwar nicht ganz zum Scheitern, senkte aber den Betrag, den Verizon für die Übernahme zahlte, um satte 350 Millionen Dollar. In der Zwischenzeit kam es 2014 zu einem ähnlichen Vorfall, bei dem staatlich unterstützte Cyberkriminelle die Daten von 500 Millionen Nutzern durch einen unvorsichtigen Klick auf eine Phishing-E-Mail stahlen - eine der häufigsten Insider-Bedrohungen, denen Unternehmen derzeit ausgesetzt sind. Auch hier entschied sich das Unternehmen, den Vorfall bis 2016 zu verheimlichen, als die gestohlenen Daten zum Verkauf im Dark Web auftauchten. Es ist schwer, das Vertrauen von Kunden - und potenziellen M&A-Partnern - zu erhalten, wenn man die Best Practices der Cybersicherheit nicht einhält.

2. Aadhaar-Datenpanne, 2018

Aadhaar, die weltweit größte Identitätsdatenbank, enthielt Namen, Geschlecht, Kontaktinformationen und biometrische Daten von mehr als 1,1 Milliarden indischen Bürgern, die in die Hände von Hackern gelangten. Aadhaar wurde 2009 von der Unique Identification Authority of India eingeführt und vergab eindeutige Identitätsnummern, die für alle möglichen Zwecke benötigt wurden, von der Beantragung staatlicher Beihilfen oder finanzieller Unterstützung bis hin zum Kauf einer SIM-Karte für Mobiltelefone, der Eröffnung eines Bankkontos oder der Anmeldung bei Versorgungsunternehmen. Behauptungen, das System sei "hacksicher", wurden von Experten, die sich um Insider-Bedrohungen sorgen, skeptisch betrachtet, und eine Verletzung des Systems untergrub seine Glaubwürdigkeit in Bezug auf die Sicherheit - ein weiterer Faktor für die problematische Einführung in der indischen Öffentlichkeit.

3. LinkedIn Datenpanne, 2021

Als geschäftsorientiertes soziales Netzwerk sollte LinkedIn eine vertrauenswürdige Umgebung für Fachleute sein, um Kontakte zu knüpfen. Als Hacker die E-Mail-Adressen, Telefonnummern, Ortsangaben, das Geschlecht und andere Daten von 700 Millionen Mitgliedern - mehr als 90 Prozent der Nutzer - stahlen, wurde diese Illusion der Sicherheit zerstört. Der zweite groß angelegte LinkedIn-Datenbruch in weniger als einem Jahrzehnt setzte die Mitglieder einem erhöhten Risiko von Phishing-Angriffen und anderen Social-Engineering-Methoden aus.

4. Facebook-Datenpanne, 2019

Vom Cambridge Analytica-Skandal bis hin zum weit verbreiteten Misstrauen gegenüber den Praktiken des Verhaltens-Trackings und der Werbeausrichtung steht Facebook vor einem schwierigen Kampf, um die Öffentlichkeit davon zu überzeugen, dass das Unternehmen ein verantwortungsvoller Verwalter von Nutzerdaten sein kann. Als durch eine Datenpanne bei Facebook die persönlichen Daten von mehr als 530 Millionen Nutzern in die Hände von Hackern fielen und anschließend kostenlos zur Verfügung gestellt wurden, wurde dieser Kampf noch schwieriger. Die Entscheidung des Unternehmens, nicht bekannt zu geben, welche Nutzer genau von dem Vorfall betroffen waren, machte die Sache nicht einfacher.

5. Syniverse-Datenschutzverletzung, 2021

Manchmal ist es die Dauer eines Sicherheitsvorfalls, die Aufsehen erregt. Im Jahr 2021 deckte Syniverse, ein Messaging-Anbieter im Zentrum der globalen Telekommunikationsinfrastruktur, auf, dass sich Hacker über einen Zeitraum von mehreren Jahren in seinen Systemen eingenistet hatten und Zugang zu etwa 500 Millionen Datensätzen hatten. Der Vorfall löste sowohl bei Telekommunikationsunternehmen als auch bei Regierungsbehörden auf der ganzen Welt Alarm aus - vor allem angesichts der wahrscheinlichen Rolle, die die laxe Haltung des Unternehmens in Bezug auf bewährte Verfahren der Cybersicherheit bei dem Einbruch spielte. Im Jahr 2020 deutete eine neue Generation von Syniverse-Lösungen für sichere Konnektivität darauf hin, dass das Unternehmen endlich das Licht der Welt in Bezug auf Zero-Trust-Netzwerke erblickt hatte.

6. Capital One Datenpanne, 2019

Insider-Bedrohungen gehen nicht immer von der Organisation selbst aus. Die Datenpanne bei Capital One, von der mehr als 105 Millionen Kunden betroffen waren, beruhte auf dem Missbrauch privilegierter Zugriffsrechte durch einen ehemaligen Mitarbeiter von Amazon Web Services. Zero Trust Networking hätte dies verhindern können; stattdessen verschaffte sich der Angreifer Zugang zu persönlichen Kreditkartendaten, Sozialversicherungsnummern, Bankkontodaten - alles, was Hacker für Identitätsdiebstahl, Betrug und andere Verbrechen benötigen. Das Unternehmen einigte sich schließlich in einer Sammelklage auf eine Zahlung von 190 Millionen Dollar, zusätzlich zu einer Geldstrafe von 80 Millionen Dollar, die vom U.S. Office of the Comptroller of the Currency gezahlt wurde. Dennoch kam das Unternehmen glimpflich davon, verglichen mit dem 350-Millionen-Dollar-Vergleich, den T-Mobile nach einem Datenschutzverstoß im Jahr 2021 zahlte.

7. CommonSpirit-Datenschutzverletzung, 2022

Bei Datenschutzverletzungen handelt es sich zwar technisch gesehen um die unbefugte Einsichtnahme oder Nutzung von Kundendaten, doch Hacker können auch einfach dadurch Schaden anrichten, dass sie Daten unzugänglich machen - mit anderen Worten: einen Ransomware-Angriff starten. Als CommonSpirit Health im Oktober 2022 von einer Ransomware-Bande heimgesucht wurde, war das landesweite Gesundheitssystem gezwungen, die elektronischen Gesundheitsakten seiner Patienten sowie Patientenportale und andere Systeme offline zu nehmen. Mehr als einen Monat später arbeitete CommonSpirit Health immer noch daran, wieder online zu gehen. Die Unterbrechung der Patientenversorgung, der Unterstützung der Ärzte und der Geschäftsabläufe war weitreichend.

8. Marriott-Datenpanne, 2018

Cyber-Kriminelle sind schon schlimm genug - aber manche Datenschutzverletzungen erreichen das Niveau von internationaler Spionage. Das scheint bei dem Diebstahl der sensiblen Daten von 500.000 Gästen der Starwood-Hotels von Marriott der Fall gewesen zu sein. Das Unternehmen wurde von einer britischen Regierungsbehörde wegen seines Versagens zu einer relativ bescheidenen Geldstrafe von 18,4 Millionen Pfund verurteilt, aber die volle Tragweite des Vorfalls wurde angedeutet, als die New York Times den Angriff einer chinesischen Geheimdienstgruppe zuschrieb, die nach Daten über US-Bürger suchte.

9. Equifax Datenpanne, 2017

Der Equifax-Hack, sicherlich der Goldstandard unter den Datenschutzverletzungen, hat die sensibelsten persönlichen Finanzdaten von 147 Millionen Menschen kompromittiert, die man sich vorstellen kann. Ein Post-Mortem ergab, dass das Netzwerkdesign des Unternehmens unzureichend segmentiert war - ein eklatanter Verstoß gegen die Zero-Trust-Networking-Prinzipien. Noch schlimmer war, dass die langsame Reaktion und Benachrichtigung des Unternehmens - während derer die Equifax-Führungskräfte große Mengen an Aktien abstießen - den Verdacht des Insiderhandels aufkommen ließen. Für ein Unternehmen, dessen Geschäft auf Glaubwürdigkeit beruht, ist das kein gutes Zeichen. Und es ist auch kein gutes Gefühl, wenn man am Ende einen 700 Millionen Dollar schweren Vergleich zahlen muss.

10. Republican National Committee Data Breach, 2017

Angesichts des Zynismus und der Desillusionierung der Öffentlichkeit in Bezug auf die US-Politik hat sich das Republican National Committee einen ungünstigen Zeitpunkt ausgesucht, um nachlässig mit der Cloud-Sicherheit umzugehen. Die Datenlieferanten des Komitees ließen die vertraulichen Daten von mehr als 198 Millionen Amerikanern - darunternicht nur Namen und Geburtsdaten, sondern auch Parteizugehörigkeit, ethnische Zugehörigkeit, Rasse, Geschlecht, Religion und sogar ihre Ansichten zu sensiblen politischen Themen - völlig ungeschützt auf einem öffentlich zugänglichen Server liegen. Der unvermeidliche Bruch von 1,1 TB schockierte die Wähler nicht nur wegen der schlampigen Cyber-Sicherheitspraktiken, sondern auch wegen der wachsenden Rolle von Big Data bei der Analyse, Formung und Manipulation ihrer politischen Ansichten.

Bewährte Praktiken, um den Verstand des Chief Information Security Officer zu bewahren

Angesichts eines noch nie dagewesenen Cyber-Risikos und des Burnouts von Chief Information Security Officers sind bewährte Verfahren für die Cybersicherheit so wichtig wie nie zuvor. Die größten Datenschutzverletzungen beginnen oft mit relativ kleinen Versäumnissen wie übermäßigen Privilegien, Systemfehlkonfigurationen sowie Versäumnissen und Fehlern von Mitarbeitern.

Aus diesem Grund müssen Unternehmen die Prävention von Cyberangriffen in ihre Sicherheitsstrategie für die Infrastruktur einbeziehen. Zero-Trust-Netzwerke können dazu beitragen, sowohl externe als auch interne Bedrohungen zu verhindern und die Auswirkungen von Sicherheitsverletzungen zu begrenzen, die dennoch auftreten. Der Malwareschutz für Unternehmen mag altmodisch erscheinen, aber er ist eine bewährte Methode, um viele Arten von Ransomware-Angriffen zu verhindern. Die besten Cybersicherheitsunternehmen bieten fortschrittliche Funktionen wie KI-gestützte Bedrohungserkennung, integrierte Threat Intelligence, SSL-Prüfung, SIEM-Integration (Security Information and Event Management), Mikrosegmentierung des Netzwerks, XDR (Extended Detection and Response) in Echtzeit und vieles mehr.

Wie A10 Networks hilft, Datenschutzverletzungen zu verhindern

Eine der größten Herausforderungen beim Datenschutz für CISOs ist der blinde Fleck von Zero Trust, der durch die SSL/TLS-Verschlüsselung entsteht. Einfach ausgedrückt: Netzwerkverkehr, der verschlüsselt wird, um das Ausspähen durch Hacker zu verhindern, ist auch für Sicherheitslösungen undurchsichtig, sodass es unmöglich ist, Ransomware, Malware, Datenexfiltration und andere Bedrohungen zu erkennen.

Als Verbündeter und Ressource für CISOs, die unter Druck stehen, beseitigt A10 Networks diesen blinden Fleck, indem es die Entschlüsselung des Datenverkehrs für die Inspektion und die anschließende erneute Verschlüsselung ermöglicht, um die Reise innerhalb oder außerhalb des Unternehmens fortzusetzen. Um die Leistungs-, Kosten- und Skalierbarkeitsprobleme zu vermeiden, die mit einer geräteweisen SSL-Prüfung einhergehen, verfolgt A10 Networks Thunder® SSL Insight® einen zentralisierten, einmal entschlüsselten und überall prüfenden Ansatz, der eine Prüfung durch so viele Geräte wie nötig ermöglicht, einschließlich NGFW, IPS, IDS, ATP, SWG, DLP und Antivirus, ohne wiederholte Entschlüsselung und erneute Verschlüsselung. Auf diese Weise können Unternehmen Datenverletzungen und Cyberangriffe erkennen und gleichzeitig die Einhaltung von Sicherheits- und Regulierungsstandards durchsetzen. A10 Networks Harmony® Controller, das eine zentrale Verwaltung und Analyse der A10 Secure Application Services ermöglicht, bietet verwertbare Einblicke in die Verschlüsselungsaktivitäten des Datenverkehrs in Echtzeit.

Da Cyber-Kriminelle Überstunden machen, um neue Formen von Bedrohungen und Angriffen zu entwickeln, wird das Leben für den Chief Information Security Officer wahrscheinlich nicht viel einfacher werden. Doch mit den richtigen Tools, Strategien und bewährten Verfahren können sie dafür sorgen, dass ihre Daten nicht in die Hände von Hackern fallen - und dass der Name ihres Unternehmens nicht in Artikeln wie diesem erscheint.