Was sind SSL/TLS-Entschlüsselung und SSL/TLS-Verschlüsselung?

In der heutigen, zunehmend digitalisierten Umgebung tauschen Unternehmen große Mengen sensibler Informationen mit anderen aus, sowohl innerhalb als auch außerhalb ihres Unternehmens. Wertvolle Informationen sind überall. Daraus ergibt sich, dass auch Cyber-Kriminelle allgegenwärtig sind und nach Möglichkeiten suchen, Ihre Daten zu beschädigen, zu stehlen oder über Ransomware als Geiseln zu nehmen. Wenn Sie die möglichen Risiken für Ihr Unternehmen in Betracht ziehen, müssen Sie auch die Daten in Betracht ziehen, die sich in Ihrem Besitz befinden:

- Gespeichert auf Cloud-basierten Repositories oder Geräten in Ihrem Netzwerk

- Abruf und Übermittlung über E-Mail, Tools zur Zusammenarbeit und andere Geschäftssysteme

- Verarbeitet durch Software-as-a-Service (SaaS), Infrastruktur-as-a-Service (IaaS) und Plattform-as-a-Service (PaaS) Systeme

Schutz Ihrer gefährdeten Daten

Die Sicherheit all dieser Daten ist für die Tätigkeit eines Unternehmens von entscheidender Bedeutung. Darüber hinaus ist der Schutz der Daten vor Cyber-Kriminellen inzwischen durch verschiedene Gesetze und Vorschriften in den Vereinigten Staaten und weltweit vorgeschrieben. Es ist also Aufgabe der Unternehmen, ihren Netzwerkverkehr zu überwachen, ihre Daten zu schützen und die Einhaltung von Gesetzen zu gewährleisten. All dies beginnt mit der Einführung eines Zero-Trust-Modells,bei dem der gesamte in ein Netzwerk eingehende Datenverkehr authentifiziert wird, um den Zugriff von Cyberkriminellen zu verhindern. A10 Thunder® SSL Insight (SSLi®) ist ein Produkt, das speziell dafür entwickelt wurde, Sie bei der Bewältigung dieser Herausforderung zu unterstützen.

Von zentraler Bedeutung für eine Zero-Trust-Architektur sind die SSL/TLS-Verschlüsselung und die SSL/TLS-Entschlüsselung. SSL ( Secure Sockets Layer) und TLS ( Transport Layer Security) sind beides Sicherheitsprotokolle für die Ver- und Entschlüsselung von Daten. Die SSL-Sicherheit wurde zuerst entwickelt: Die SSL-Verschlüsselung/SSL-Entschlüsselung entstand 1995 und wurde 1999 zur anspruchsvolleren TLS-Verschlüsselung/TLS-Entschlüsselung weiterentwickelt; SSL-Sicherheit und TLS-Sicherheit funktionieren jedoch ähnlich und werden dem Namen nach in einen Topf geworfen. Es lohnt sich, mehr über die SSL-Verschlüsselung/SSL-Entschlüsselung zu erfahren und darüber, warum daraus die TLS-Verschlüsselung/TLS-Entschlüsselung wurde.

Die wachsende Bedrohungslandschaft

Was haben Yahoo, Alibaba, LinkedIn, Facebook und Marriott alle gemeinsam? Sie gehören zu den Unternehmen mit der zweifelhaften Ehre, die größten Datenschutzverletzungen des 21. Jahrhunderts erlebt zu haben, so ein Artikel in CSO vom Juli 2021. Seitdem ist die Bedrohung durch Datenschutzverletzungen nur noch größer geworden. Das Infosecurity Magazine enthüllte, dass im dritten Quartal 2022 108,9 Millionen Konten missbraucht wurden, was einen Anstieg von 70 Prozent gegenüber dem zweiten Quartal bedeutet.

Angesichts der zunehmenden Bedrohung der Netzwerksicherheit durch Cyber-Kriminelle wird es immer wichtiger, dass Unternehmen SSL-Verschlüsselung/TLS-Verschlüsselung und SSL-Entschlüsselung/TLS-Entschlüsselung bei der Erstellung ihrer Zero-Trust-Architektur und ihres Tech-Stacks verwenden. Weitere Informationen über die Bedeutung dieser Protokolle finden Sie in unserem Artikel "TLS/SSL-Entschlüsselung für eine starke Zero-Trust-Strategie unerlässlich".

Die rechtlichen und monetären Auswirkungen

Im Gegensatz zur Europäischen Union, die die umfassende Allgemeine Datenschutzverordnung (GDPR) erlassen hat, gibt es in den Vereinigten Staaten noch kein allumfassendes Datenschutzgesetz. Vielmehr wird der Schutz durch verschiedene einzelstaatliche Gesetze sowie ein Bundesgesetz zum Schutz der Online-Informationen von Minderjährigen, den Children's Online Privacy Protection Act, ein Bundesgesetz zum Schutz Ihrer Kreditkartendaten, den Payment Card Industry Security Standard (PCI), und ein Bundesgesetz zum Schutz von Gesundheitsdaten, den Health Insurance Portability and Accountability Act (HIPAA), vorgeschrieben.

Aber die Datenschutzgesetze der US-Bundesstaaten werden ständig erweitert. Die gemeinnützige Gruppe International Association of Privacy Professionals (IAPP ) listet diese neuen Datenschutzgesetze der Bundesstaaten auf, die im Jahr 2023 in Kraft treten:

- Kalifornisches Gesetz zum Schutz der Privatsphäre von 2020 (CPRA)

- Colorado Datenschutzgesetz (CPA)

- Connecticut-Datenschutzgesetz (CDPA)

- Gesetz zum Schutz der Privatsphäre der Verbraucher in Utah (UCPA)

Es können hohe Geldstrafen verhängt werden, wenn es nicht gelingt, Daten vor Cyberkriminellen zu schützen. In den Vereinigten Staaten wurde Equifax 2017 von der Federal Trade Commission mit 575 Millionen US-Dollar die höchste Geldstrafe für eine Datenschutzverletzung auferlegt. In der Europäischen Union mit ihren strengen Datenschutzgesetzen und hohen Bußgeldern für Datenschutzverletzungen wurde Amazon im Jahr 2021 zu einer Geldstrafe in Höhe von 877 Millionen US-Dollar verurteilt, weil das Unternehmen gegen die EU-Datenschutzgrundverordnung verstoßen hatte.

Neben Geldstrafen und Bußgeldern entstehen den Unternehmen durch Datenschutzverletzungen zusätzliche Kosten. Diese Kosten entstehen durch entgangene Einnahmen, zusätzliche Ausgaben für Personal und Software zur Behebung des Schadens sowie Marketing- und PR-Maßnahmen, um den Schaden für den Ruf und die Vertrauenswürdigkeit eines Unternehmens zu mindern.

Wie funktionieren SSL/TLS-Verschlüsselung und SSL/TLS-Entschlüsselung?

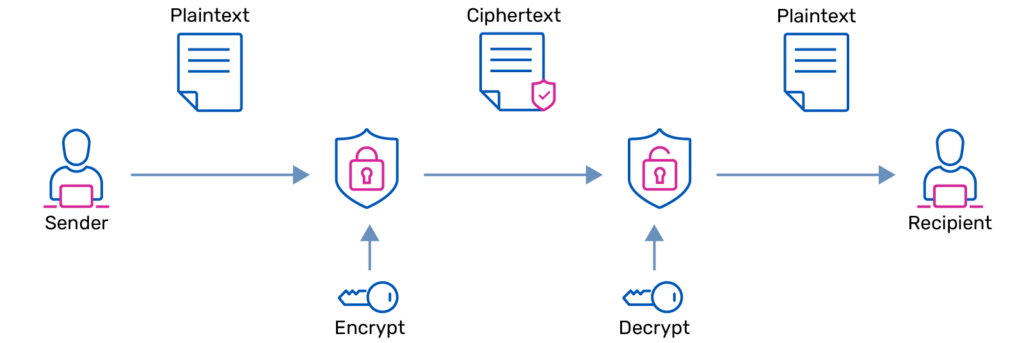

Wie Sie oben gesehen haben, sind Ihre Daten, zu denen Dateien, Mitteilungen oder andere Werte gehören können, gefährdet, unabhängig davon, ob sie übertragen oder in einem vernetzten Gerät oder einem Cloud-basierten Speicher gespeichert sind. Um sich vor diesen Bedrohungen zu schützen und ein Zero-Trust-Sicherheitsmodell zu implementieren, muss Ihr Unternehmen Ihre Daten verschlüsseln. Bei der Verschlüsselung werden Ihre Daten so verändert, dass sie nicht mehr entziffert werden können, falls sie in die Hände von Cyber-Kriminellen fallen.

Die Verschlüsselung basiert auf komplexen mathematischen Algorithmen, auch Chiffren genannt. Der derzeit vertrauenswürdigste Verschlüsselungsalgorithmus ist der Advanced Encryption Standard (AES); er wird von der US-Regierung und zahlreichen Unternehmen und Organisationen verwendet. Verschlüsselungsalgorithmen verschlüsseln Ihre Daten, um sie für unbefugte Cyber-Kriminelle unverständlich zu machen, die sich in Ihre Informationsspeicher hacken oder Ihre Daten während der Übertragung abfangen könnten.

Die SSL-Sicherheit setzt voraus, dass die Daten vom Absender mit einem Chiffrierschlüssel verschlüsselt werden. Als Empfänger benötigen Sie einen Entschlüsselungsschlüssel, der vom Dateneigentümer oder -absender bereitgestellt wird, um die Daten zu entschlüsseln und zu verwerten. Ähnlich wie Ihre persönlichen Passwörter sind kryptografische Schlüssel umso stärker, je länger und komplexer sie sind.

Nachrichten werden mit unterschiedlichen Schlüsseln ent- und verschlüsselt

Tools für effektive SSL/TLS-Verschlüsselung und SSL/TLS-Entschlüsselung

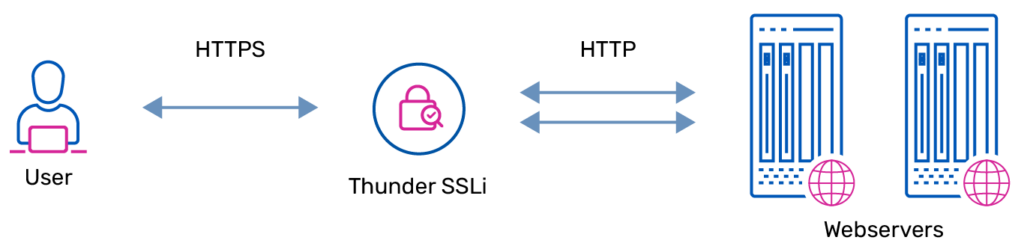

Ziehen Sie A10 Thunder SSLi in Betracht, eine leistungsstarke Lösung, die Unternehmen bei der Implementierung einer SSL-Sicherheitsgrundlage hilft, d. h. SSL-Verschlüsselung/TLS-Verschlüsselung und SSL-Entschlüsselung/TLS-Entschlüsselung. Dieses Produkt unterstützt Ihre Zero Trust-Architektur vollständig: Es entschlüsselt den eingehenden Netzwerkverkehr, untersucht ihn auf Malware, Viren und Phishing, isoliert alle Sicherheitsbedrohungen und verschlüsselt dann den autorisierten Datenverkehr erneut, um ihn fortzusetzen. Lesen Sie mehr darüber, wie A10 Networks Secure Sockets Layer (SSL) unterstützt.

Die Implementierung eines auf SSL-Sicherheit basierenden Ansatzes mit SSL-/TLS-Verschlüsselung, die Verwaltung kryptografischer Schlüssel und die Analyse des Datenverkehrs, der in Ihr Netzwerk eintritt oder einzutreten versucht, sind wesentliche Voraussetzungen für das Zero Trust-Sicherheitsmodell. Doch gleichzeitig belastet diese hohe Rechenlast Ihre Sicherheitsinfrastruktur, was zu einer Leistungsverschlechterung führt. Es scheint eine Zwickmühle zu sein.

In dieser Situation kann das SSL-Offloading Ihre Rettung sein. Beim SSL-Offloading wird die rechenintensive Arbeit der Ver- und Entschlüsselung von SSL/TLS-basiertem Datenverkehr auf einen separaten Server verlagert, der nur für die Ver- und Entschlüsselung zuständig ist. Da Ihre Sicherheitsinfrastruktur von dieser Rechenlast befreit ist, kann sie mehr leisten.

SSL-Offloading-Beispiel mit Thunder SSLi in der Mitte, das die schwere Arbeit erledigt

Um von den Vorteilen des SSL-Offloads zu profitieren, müssen Unternehmen in einen Application Delivery Controller (ADC) investieren , d. h. in die Netzwerkanwendung, die die Entschlüsselung und erneute Verschlüsselung der in das Netzwerk eingehenden Daten vornimmt. Informieren Sie sich unbedingt über den A10 Thunder Application Delivery Controller. Die Bewertung und Verwendung eines ADC ist ein ganzes Thema für sich; weitere Details finden Sie in unserem Artikel "Evaluierung einer TLS/SSL-Entschlüsselungslösung".

Weitere Informationen und Zusammenhänge zu den Grundlagen der Netzwerksicherheit sowie einen tiefen und umfassenden Einblick in die Herausforderungen, denen sich Unternehmen derzeit gegenübersehen, und in produktive Wege, um voranzukommen, finden Sie in unserem kostenlosen eBook "The Ultimate Guide to TLS/SSL Decryption".

Verwandte Ressourcen

- Zero Trust, Cloud und Remote-Arbeit treiben die digitale Resilienz voran (Blog)

- Zero Trust Architektur: 5 Gründe, warum Sie sie brauchen (Blog)

- Der ultimative Leitfaden zur TLS/SSL-Entschlüsselung(eBook)

- Ein genauerer Blick auf die Einführung von Zero Trust Cybersecurity-Strategien (Blog)

- Zero Trust ist unvollständig ohne TLS-Entschlüsselung (Whitepaper)

- Ransomware, Phishing, Zero Trust und die neue Normalität der Cybersicherheit (Blog)

- Evaluierung einer TLS/SSL-Entschlüsselungslösung (Blog)

- Kryptojacking mit Entschlüsselung und Inspektion abwehren (Blog)

- TLS/SSL-Entschlüsselung unerlässlich für eine starke Zero-Trust-Strategie (Blog)

- SSL-Entschlüsselung: Bewährte Sicherheitspraktiken und Compliance (Blog)