Bürgermeister von Amerika, Vorsicht! - Ransomware kommt in die Stadt

Ransomware-Angriffe gibt es schon seit langem. Von 2016 bis 2017 gab es einen enormen Anstieg der Ransomware-Angriffe und der daraus resultierenden Schäden, einschließlich des verheerenden WannaCry-Angriffs im Jahr 2017, der Unternehmen bis zu 4 Mrd. USD an Schäden verursachte. Im Jahr 2018 gab es eine leichte Flaute bei den Ransomware-Aktivitäten, aber 2019 ist Ransomware wieder da, mit einem Anstieg von etwa 195 Prozent gegenüber dem Vorquartal zu Beginn des Jahres.

Es gibt auch einen neuen, beunruhigenden Trend, der zunimmt: Amerikanische Städte werden gezielt von Ransomware-Angriffen heimgesucht, und die Zahl der Angriffe wie auch die entstandenen Schäden nehmen dramatisch zu.

Wir wollen diesen Trend genauer untersuchen und uns einige der jüngsten Angriffe ansehen, was dies für den Schaden bedeutet, wie diese Angriffe die Verschlüsselung nutzen können, um unsere Abwehr zu umgehen, und wie wir vermeiden können, Opfer solcher Angriffe zu werden.

Amerikanische Städte sind das neue Ziel

In den letzten Tagen wurden mehrere amerikanische Städte von Ransomware-Angriffen heimgesucht. Diese Angriffe hatten verheerende Folgen für die betroffenen Regierungsstellen und die Bürger im Allgemeinen.

Leider gibt es kein Entrinnen vor Ransomware-Angriffen. Die Städte stehen vor einem Dilemma: Sie müssen die hohen Lösegeldsummen zahlen und schaffen damit einen gefährlichen Präzedenzfall für künftige Angreifer, ODER sie zahlen das Lösegeld nicht, verlieren alle Daten und müssen ihre Infrastruktur von Grund auf neu aufbauen. In beiden Fällen verlieren die Städte und ihre Einwohner.

Schauen wir uns einige der jüngsten und wichtigsten Ransomware-Angriffe auf unsere Städte an, analysieren wir die Kosten, die Auswirkungen und die verschiedenen Methoden, mit denen sie bewältigt wurden.

Baltimore, Maryland

Anfang Mai wurden die Behörden von Baltimore von einem Ransomware-Angriff heimgesucht. Der berüchtigte "RobbinHood"-Angriff verschlüsselte wichtige Dateien auf den Systemen der Regierung, und es wurden 13 Bitcoins (über 100.000 US-Dollar) gefordert. Obwohl die Beamten sofort das FBI benachrichtigten und ihre Systeme vom Netz nahmen, war der Schaden bereits angerichtet. Der Anrufbeantworter der Stadt, die E-Mail, die Datenbank für Parkgebühren und die Systeme für die Zahlung von Wasserrechnungen, Grundsteuern und Vorladungen für Fahrzeuge fielen aus, wodurch sich unter anderem über 1 500 Hausverkäufe in der Stadt verzögerten.

Baltimore weigerte sich, das Lösegeld zu zahlen, und musste daraufhin seine gesamte Infrastruktur von Grund auf neu aufbauen. Der Prozess verlief langsam, und die Stadt hatte Mühe, wieder auf die Beine zu kommen. Die Gesamtkosten des Angriffs werden aufgrund der versäumten oder verzögerten Zahlungen auf rund 18 Millionen Dollar geschätzt.

Riviera Beach, Florida

Die Stadt Riviera Beach in Florida wurde Ende Mai 2019 von einem Ransomware-Angriff heimgesucht, während der Angriff in Baltimore noch andauerte und große Schäden anrichtete. Der Angriff wurde ausgelöst, als ein Mitarbeiter der Polizeibehörde eine E-Mail öffnete, die Computer im gesamten städtischen Netzwerk infizierte und den Betrieb der Stadt lahmlegte.

Die Stadt hielt schließlich eine Abstimmung ab und zahlte das hohe Lösegeld von 65 Bitcoins (600.000 Dollar). Dies, zusätzlich zu den fast 1 Million Dollar, die für die Aufrüstung ihrer veralteten Computersysteme in mehreren Behörden ausgegeben wurden, hat die Stadt um einiges zurückgeworfen, obwohl einige der Aufrüstungen und Schäden von der Versicherung abgedeckt sind.

Lake City, Florida

Weniger als eine Woche nach dem Angriff auf Riviera Beach wurde Lake City von einem katastrophalen Ransomware-Angriff heimgesucht. Die kleine Stadt mit nur 65.000 Einwohnern wurde mit einer Lösegeldforderung von fast 500.000 US-Dollar oder 42 Bitcoins konfrontiert. Der Angriff wurde auf ähnliche Weise durchgeführt wie der in Riviera Beach. Es wird vermutet, dass ein Angestellter der Stadt eine infizierte Datei heruntergeladen und damit eine Kette von Ereignissen ausgelöst hat, die die Cyberinfrastruktur der Stadt lahmgelegt hat. Der Angriff bestand aus einer Kombination von drei separaten Angriffen, beginnend mit dem Trojaner Emotet, der nach seiner Installation den Trojaner TrickBot herunterlud, und der Ransomware Ryuk, die schließlich wichtige Dateien auf den Systemen der Stadt verschlüsselte.

Die Stadt hielt schließlich eine Abstimmung ab und zahlte das Lösegeld von 480.000 Dollar, um die durch den Angriff verschlüsselten Dateien wiederherzustellen. Nach der Zahlung des Lösegelds entließ die Stadt auch ihren Direktor für Informationstechnologie.

...und mehr

Die oben untersuchten Angriffe sind nur die jüngsten, die hervorstechen. Darüber hinaus gab es weitere Ransomware-Angriffe auf amerikanische Städte.

Diese Angriffe werden immer gefährlicher und verbreiteter:

- Atlanta, Georgia - März 2018

- Imperial County, Kalifornien - April 2019

- Greenville, North Carolina - April 2019

- Cleveland, Ohio - April 2019

- Augusta, Maine - April 2019

- Albany, New York - April 2019

- Lynn, Massachusetts - Mai 2019

- Cartersville, Georgia - Mai 2019

- Das Dorf Key Biscayne, Florida - Juni 2019

Was ist Ransomware?

Ransomware ist keine neue Sache; tatsächlich wurde der erste Ransomware-Angriff 1989 durchgeführt. In den letzten Jahren hat jedoch die Zahl und das Ausmaß dieser Art von Angriffen zugenommen, bei denen Ihre Daten gegen Lösegeld erpresst werden.

Ransomware ist eine Form von Malware, die einen Zielcomputer infiziert, einige oder alle Daten darauf verschlüsselt und dem Opfer eine "Lösegeldforderung" vorlegt, in der erklärt wird, wie es bezahlen kann, um seine Daten zurückzubekommen. Die Zahlung wird fast immer in Bitcoins verlangt, da die Zahlungen nicht nachverfolgt werden können.

In den meisten Fällen werden Ransomware-Angriffe durch Phishing, Spear-Phishing oder andere Social-Engineering-Angriffe durchgeführt, bei denen das Opfer dazu verleitet wird, entweder auf einen Link in einer E-Mail zu klicken oder einen Anhang herunterzuladen.

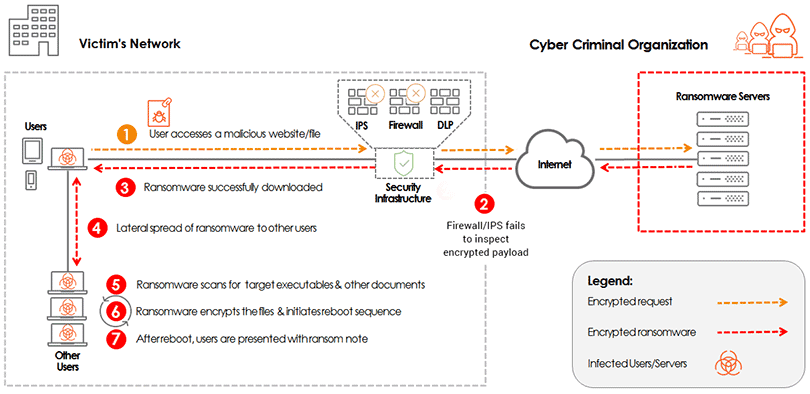

Die Verwendung von Verschlüsselung als Deckmantel zur Umgehung Ihres Sicherheitssystems ist nicht ungewöhnlich, da die Angreifer auf diese Weise unbemerkt durch Ihre Abwehr schlüpfen und Trojaner und andere Viren einschleusen können, die wiederum die eigentliche Ransomware herunterladen können.

Nach dem Herunterladen kann die Ransomware mit der Ausführung beginnen und sich seitlich im Netzwerk verbreiten, wobei sie nach wichtigen Systemdateien und anderen sensiblen Daten sucht. Nachdem sie sich im Netzwerk verbreitet hat, wartet sie auf einen günstigen Moment, in dem sie mit der Verschlüsselung dieser Dateien beginnen kann, und beim Neustart wird den Opfern die Lösegeldforderung vorgelegt.

An diesem Punkt steht das Opfer vor dem Dilemma, entweder den Forderungen nachzugeben und das Lösegeld zu zahlen, um wieder Zugriff auf seine Daten zu erhalten, oder sich zu weigern, das Lösegeld zu zahlen und seine gesamte Infrastruktur von Grund auf neu aufzubauen. Es ist jedoch wichtig zu wissen, dass die Zahlung des Lösegelds nicht immer zur Wiederherstellung aller Dateien führt. In einigen Fällen ist der Schaden schwerwiegend, und einige Dateien werden nie entschlüsselt. Außerdem ist zu beachten, dass in der Zeit, in der die Entscheidungen getroffen werden, hohe Kosten durch die Ausfallzeiten des Systems entstehen.

Mit der steigenden Zahl von Internetnutzern hat der Trend zur Verschlüsselung von Daten zugenommen, damit die Privatsphäre der Nutzer und der Daten geschützt werden kann. Dieser Trend hat dazu geführt, dass über 94 Prozent des Internets verschlüsselt sind. Der durch diese Verschlüsselung entstehende "blinde Fleck" in der Sicherheit kann herkömmliche Netzwerkverteidigungssysteme unbrauchbar machen, da sie den verschlüsselten Datenverkehr nicht inspizieren können.

Die Aktivierung der Entschlüsselung bei bestehenden Einzellösungen ist möglicherweise keine gute Idee, da sie sich negativ auf die allgemeine Benutzerfreundlichkeit auswirken und zu Engpässen im Netzwerk führen kann. Mehr über diesen Ansatz können Sie hier lesen.

Es gibt Lösungen, die behaupten, verschlüsselten Datenverkehr zu untersuchen, ohne ihn tatsächlich zu entschlüsseln. Dieser Ansatz versagt jedoch auf mehreren Ebenen während der gesamten Dauer eines Angriffs.

Nur eine spezielle Entschlüsselungslösung, die den Datenverkehr tatsächlich entschlüsselt und es anderen Sicherheitsgeräten ermöglicht, ihn im Klartext zu prüfen, kann Sie vor versteckter Ransomware und anderen Malware-Angriffen schützen.

Bei Ransomware ist Vorbeugen wirklich besser als Heilen

Ransomware ist ein äußerst gefährlicher Angriff, der ein Netzwerk verwüsten und ganze Städte in die Knie zwingen kann. Auch wenn die Zukunft angesichts der oben beschriebenen jüngsten Trends düster aussieht, können solche Angriffe durch einen soliden Sicherheitsplan aufgehalten werden. Sicherheitsstrategien sollten sorgfältig ausgearbeitet werden, wobei der Schwerpunkt auf dem zunehmenden Trend zu gezielter Ransomware liegen sollte, und es sollte sichergestellt werden, dass die folgenden Punkte berücksichtigt werden:

- Sensibilisierung für Social-Engineering- und Phishing-Angriffe - Da die Verbreitung von Ransomware über E-Mail-Anhänge eine der häufigsten Methoden der Angreifer ist, sollten die Mitarbeiter der Stadtverwaltung über die damit verbundenen Risiken aufgeklärt werden und darauf hingewiesen werden, dass sie verdächtige E-Mails/Anhänge melden sollten, bevor sie sie herunterladen oder öffnen.

- Regelmäßige Datensicherung - Sensible Daten sollten in regelmäßigen Abständen auf sicheren Systemen gesichert werden, damit im Falle eines Ransomware-Angriffs der Wiederherstellungsprozess schneller und effizienter durchgeführt werden kann.

- Sicherstellen, dass regelmäßig Sicherheits-Patches eingespielt werden - Angreifer sind immer auf der Suche nach Schwachstellen, die sie ausnutzen können. Diese können sowohl in den Sicherheitsgeräten des Netzwerks als auch in den Endpunktsystemen oder Servern vorhanden sein. Um Angreifern diese Möglichkeit zu verwehren, sollten Sie sicherstellen, dass automatische Upgrades aktiviert sind und die Systeme regelmäßig aktualisiert werden, sobald die Hersteller Sicherheits-Patches versenden. Stellen Sie sicher, dass die Systeme nach dem Aufspielen der Patches neu gebootet werden und die Patches einsatzbereit sind.

- Investieren Sie in eine dedizierte Entschlüsselungslösung - Um vollen Einblick in den verschlüsselten Datenverkehr zu erhalten und versteckte Angriffe am Netzwerkrand zu stoppen, sollten Sie in eine dedizierte Entschlüsselungslösung investieren. Eine Entschlüsselungslösung wie A10 Networks"SSL Insight " kann die Wirksamkeit Ihrer bestehenden Sicherheitsinfrastruktur verbessern und Angriffe in jeder Phase ihres Verlaufs stoppen, sei es eine bösartige Datei, die heruntergeladen wird, oder ein infiziertes System, das versucht, C&C-Kommunikation aufzubauen.