DDoS verstehen = DDoS eindämmen

Distributed Denial of Service (DDoS) ist, wie viele andere Schlagworte aus dem Bereich der Cybersicherheit, eine allgemeine Beschreibung für mehrere Angriffe, hinter denen sich viele Varianten verbergen. Die meisten Cyberangriffe werden zum Eindringen in Daten verwendet, entweder um Inhalte (Daten) zu stehlen oder zu beschädigen, wie z. B. Diebstahl von Kreditkartendaten oder Verschlüsselung für Ransomware. DDoS hingegen kann nicht für solche Ziele eingesetzt werden, da es sich um eine primitivere Angriffsmethode handelt. Sein Hauptzweck besteht darin, einen bestimmten Dienst zu verlangsamen oder ganz auszuschalten.

Als gängiges Beispiel für einen DDoS-Anwendungsfall stellen Sie sich zwei Spieler vor, die ein Online-Spiel auf einem gemeinsamen Spieleserver spielen. Während einer der beiden Spieler gewinnt, sendet der andere eine UDP-Flood, d. h. mehrere UDP-Pakete, die mit hohem Volumen an ein bestimmtes Ziel generiert werden, an den Spieleserver, was zu einer Verlangsamung des Servers oder zur Unterbrechung des Spielbetriebs führt.

DDoS-Angriffe werden häufig gegen Spiele, Glücksspiele, öffentliche Websites von Regierungen und Militär, Universitäten, Finanzinstitute und große Einzelhandelswebsites eingesetzt. In jeder Situation kann der Grund für den Angriff ein anderer sein, zum Beispiel:

- Bei Glücksspielen kann ein DDoS-Angriff die Nutzererfahrung beeinträchtigen, was dazu führen könnte, dass ein Unternehmen im Wettbewerb um neue Kunden steht.

- Bei staatlichen Online-Diensten kann ein feindliches Land einen DDoS-Angriff entweder aus Propagandagründen oder zur Verweigerung wichtiger Dienste für die Bürger initiieren.

Es gibt verschiedene Ansätze zum Schutz vor DDoS-Angriffen. Die gängigsten sind vor Ort, Scrubbing-Zentren und Cloud-basiert. Das ultimative Ziel ist es, einen Angriff so nah wie möglich am Ursprungsort zu eliminieren, wobei zu bedenken ist, dass die Nebenwirkung eines DDoS-Angriffs die Verlangsamung von Zwischennetzwerken ist (was sich auf die Opfer-Site überträgt). In den meisten Fällen ist es jedoch fast unmöglich, einen DDoS-Schutz in der Nähe der Quelle zu installieren, wenn man Folgendes bedenkt:

- Ein Angriff kann von mehreren Standorten aus erfolgen

- Geringe Kontrolle über entfernte Netze, die möglicherweise von einem beliebigen Dienstanbieter verwaltet werden

- Gefälschte Angriffe, die den Ursprung des Angriffs verbergen

Bei der Analyse der verschiedenen DDoS-Schutzkonzepte lassen sich leicht die Vor- und Nachteile der einzelnen Konzepte erkennen. Daher ist es ratsam, sowohl die Art des geschützten Dienstes als auch die Arten von Angriffen zu verstehen, die voraussichtlich gegen diesen spezifischen Dienst eingesetzt werden. Nachfolgend finden Sie eine kurze Beschreibung der drei Ansätze, einschließlich der Vor- und Nachteile:

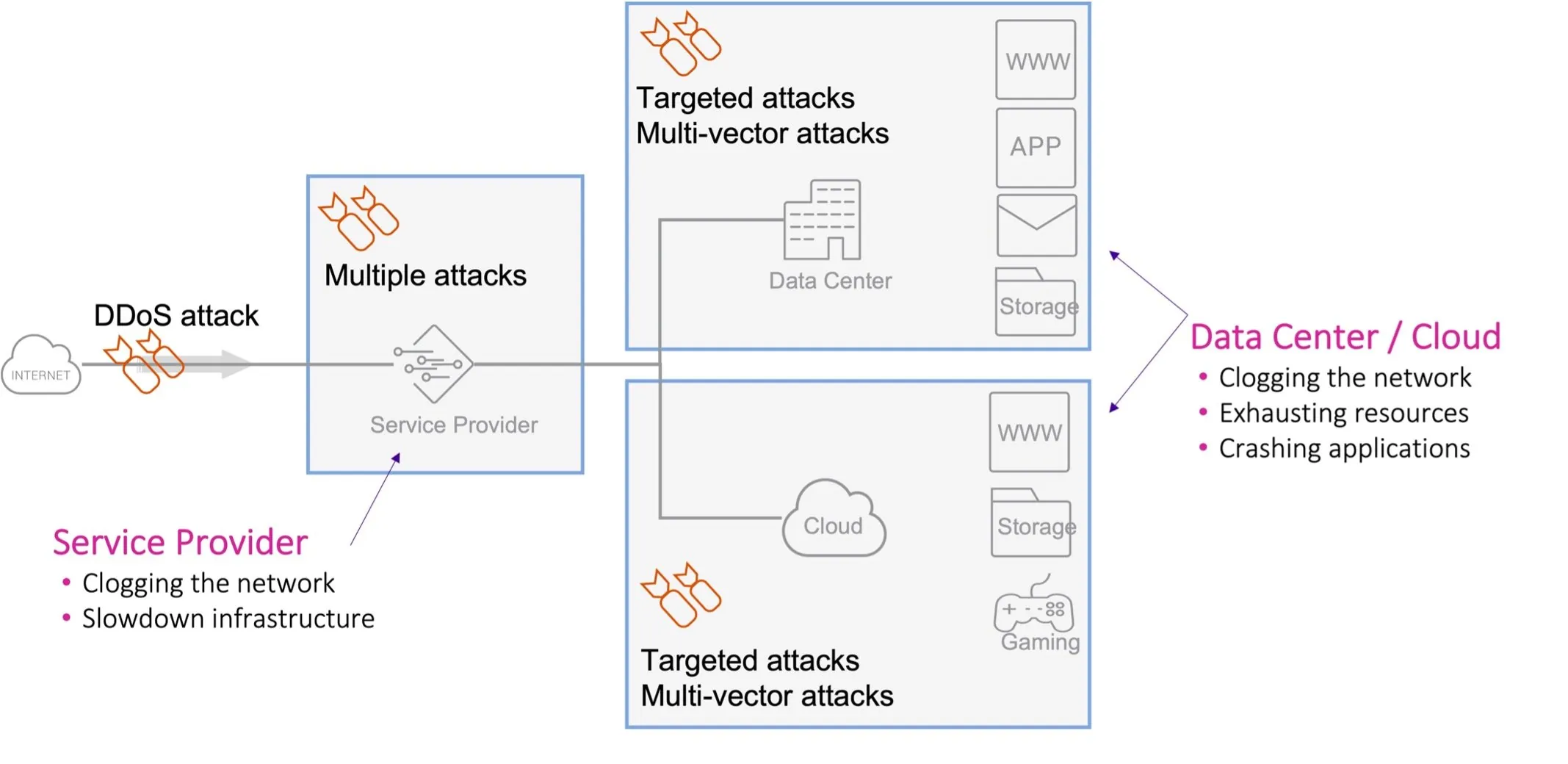

Abbildung 1: Diagramm der Angriffsausbreitung.

DDoS-Scrubbing-Center sind eine gängige Lösung für den DDoS-Schutz, die von vielen Dienstanbietern für Unternehmen angeboten wird. Diese Lösung zeichnet sich durch die Entschärfung großvolumiger Angriffe (volumetrischer DDoS) aus und kann Angriffe stoppen, bevor sie das Rechenzentrum des Kunden erreichen. Dadurch werden sowohl der Dienst als auch die Infrastrukturen geschützt. Scrubbing wird zwar so nah wie möglich an der Quelle durchgeführt, basiert aber auf einem asymmetrischen Schutz, d. h. es kann nur den Datenverkehr sehen, der vom Client zum Dienst gelangt, was die Sichtbarkeit des Datenverkehrs einschränkt und zu weniger präzisen Mitigationsfiltern führen kann. Dieser Ansatz ist optimal für die Eindämmung von DDoS-Angriffen auf den Netzwerktransport, d. h. von DDoS-Angriffen der Schichten 3 bis 4, wie SYN-Flood, UDP-Verstärkung usw.

Eine vor Ort installierte DDoS-Schutzlösung wird auf der letzten Meile installiert, in der Regel im symmetrischen Modus, d. h. sie kann beide Richtungen des Datenverkehrs sehen, was zusätzliche Funktionen wie den zustandsabhängigen Schutz ermöglicht. Auf diese Weise kann die DDoS-Schutzlösung Angriffe bis zur Anwendungsebene, der so genannten Schicht 7, abwehren. In den meisten Fällen ist es nicht empfehlenswert, den On-Premises-Ansatz allein zu verwenden, da größere DDoS-Angriffe die eingehenden Verbindungen vom Dienstanbieter zum Rechenzentrum überlasten könnten. Daher wird er in der Regel als letzter Ausweg für Angriffe verwendet, die den Schutz des Dienstanbieters umgehen konnten.

Der Cloud-DDoS-Schutzdienst ist der letzte. Zunächst ist zu beachten, dass Cloud-Angebote in der Regel mehr als nur eine DDoS-Schutzlösung umfassen. Sie sind oft ein kompletter Cyberschutz- und Content-Delivery-Service, der sich hauptsächlich auf den Schutz und die Bereitstellung von Webdiensten konzentriert. Die meisten dieser Lösungen arbeiten als verteilter Dienst, der auf mehreren Cloud-Rechenzentren auf der ganzen Welt basiert, was sich bei der Angriffsabwehr als sehr nützlich erweisen kann. Stellen Sie sich einen Angriff vor, der von mehreren Standorten aus generiert wurde. Bei einem Cloud-Dienst wird der Angriff auf mehrere Cloud-Standorte verteilt. Jeder dieser Standorte verwaltet einen kleinen Teil des Angriffs, so dass es sich möglicherweise nicht einmal mehr um einen DDoS-Angriff handelt.

Es ist wichtig zu wissen, dass die meisten Dienstanbieter zusätzlich zu den drei oben genannten Ansätzen eine weitere DDoS-Minderungslösung einsetzen, um ihre eigenen Netzwerke vor DDoS-Angriffen zu schützen, da dieses Netzwerk eines der wertvollsten Güter ist, die sie besitzen.

Die Schlussfolgerung daraus ist, dass für jede Art von Dienst oder für jeden Kundentyp eine Lösung zur DDoS-Abwehr an die spezifischen Bedingungen angepasst werden muss.

A10 Networks ist ein führender Anbieter von DDoS-Schutzlösungen, die auf einem einzigartigen Ansatz zur DDoS-Abwehr mit maschinellem Lernen, ultraniedriger Latenz und automatischer Skalierung der Abwehr basieren. A10 Defend wird von vielen Tier-1-Service-Providern sowie von Gaming-, Finanz- und Regierungsdiensten genutzt.

Weitere Informationen zu den von A10 Networks angebotenen Lösungen finden Sie hier.