Drei Schlüssel zum DDoS-Schutz: Überwachen, schützen, kommunizieren

Ende 2016 änderte sich die DDoS-Landschaft. Das Mirai-Botnet war für den ersten DDoS-Angriff mit mehr als 1 Tbps verantwortlich. Davor lag der größte Angriff bei 600 Gbps.

Im folgenden Video erörtert Paul Nicholson, Director of Product Marketing bei A10 Networks , DDoS-Trends und gibt Tipps zum DDoS-Schutz:

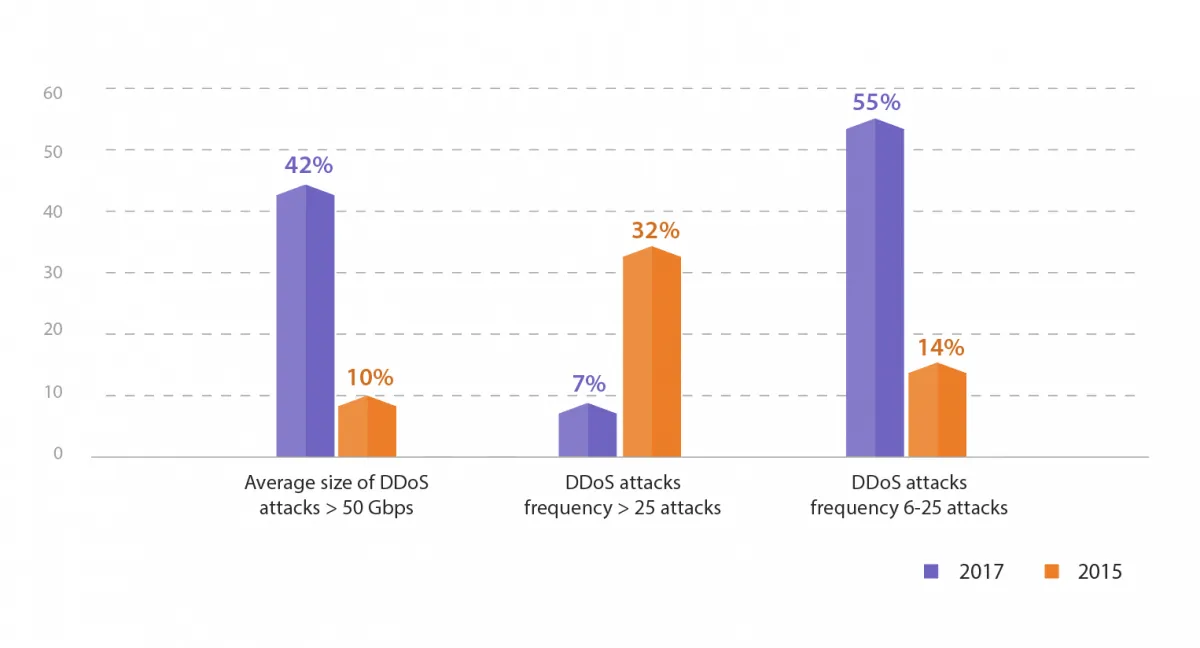

Gleichzeitig nahmen der Gesamtumfang und die Häufigkeit von DDoS-Angriffen weiter zu. Ein kürzlich von A10 in Auftrag gegebener IDG-Connect-Bericht ergab, dass sich Angriffe mit mehr als 50 Gbit/s mehr als vervierfacht haben und dass Unternehmen, die zwischen sechs und 25 Angriffe pro Jahr erleben, seit 2015 mehr als viermal so häufig angegriffen wurden.

Dieses Wachstum hat ein neues Gefühl der Dringlichkeit geweckt. Es hat die Wirtschaftlichkeit des DDoS-Schutzes verändert, da die meisten herkömmlichen DDoS-Abwehrlösungen nicht skaliert werden können, um große und häufige Angriffe abzuwehren.

Dies hat Sicherheitsexperten dazu veranlasst, ihren DDoS-Schutz neu zu bewerten und nach Lösungen zu suchen, die nicht nur skalierbar sind, sondern auch dazu beitragen können, den Stress zu mindern, der entsteht, wenn man sich im Fadenkreuz eines Angriffs befindet.

Hier sind drei Schlüssel zur DDoS-Abwehr, die Sicherheitsexperten dabei helfen, nachts besser zu schlafen und sicherzustellen, dass Ihre Netzwerke und Anwendungen vor modernen DDoS-Angriffen geschützt sind:

DDoS-Bedrohungen überwachen und erkennen

Man kann nichts bekämpfen, von dem man nicht weiß, dass es da ist. Die Überwachung des Netzwerkverkehrs und der Datenflüsse mit DDoS-Erkennung macht Sicherheitsexperten auf Anomalien aufmerksam, bevor sie zu einer ausgewachsenen Katastrophe werden.

Eine Möglichkeit, die Vorgänge in Ihrem Netzwerk besser zu verstehen, ist das Baselining, um zu wissen, wie Ihr Datenverkehr in Friedenszeiten aussieht, so dass Sie im Falle eines Angriffs die entsprechenden Gegenmaßnahmen für den Kriegsfall ergreifen können.

A10 Thunder TPS Detector kann 500.000 Datenströme pro Sekunde überwachen - das ist doppelt so viel wie bei unseren Mitbewerbern. Und er kann Angriffe innerhalb von 3 Sekunden erkennen und DDoS-Schutzverfahren automatisieren, um Abhilfemaßnahmen zu ergreifen. Aber es geht nicht nur um die Verarbeitung der Daten, sondern auch um die Fähigkeit, mit diesen Daten schnell intelligente Entscheidungen zu treffen.

DDoS-Abschwächung und -Schutz

DDoS-Schutz erfordert die richtige Abschwächung. Moderne DDoS-Lösungen ermöglichen es Ihnen, die Abwehrmaßnahmen zu automatisieren. Sie können alles automatisieren, von Berichten über Paketerfassungen bis hin zur Schadensbegrenzung. Dies kann Sicherheitsexperten helfen, Stress zu reduzieren und Angriffe schnell abzuwehren.

A10 ist für sein hohes Maß an Schutzmaßnahmen bekannt. Viele der größten und wichtigsten Netzwerke der Welt - Cloud-Anbieter, Service-Provider, Spieleanbieter, Mobilfunkanbieter und Unternehmen - vertrauen beim Schutz ihrer Netzwerke auf A10. Mit 300 Gbit/s in einer einzigen Box mit drei Racks und 440 MPPS sowie der Möglichkeit, in einem Cluster auf über 2 Tbit/s zu skalieren, erhalten Sie mit dem Thunder TPS DDoS-Erkennungs- und -Mitigationsprodukt von A10 das meiste Geld für Ihr Geld.

Und aGalaxy Management für Thunder TPS stellt sicher, dass Sie über die richtigen Richtlinien verfügen, um die Reaktionen auf Angriffe zu automatisieren und zu verwalten, um deren Auswirkungen zu minimieren und sie schnell zu beseitigen.

DDoS-Angriff Plan kommunizieren

Wie bei allen Sicherheitsverfahren gehört zu einer wirksamen DDoS-Abwehr auch eine menschliche Komponente. Ein Kommunikationsplan für den Fall eines Angriffs ist unabdingbar.

Entscheidend ist, wen Sie während und nach einem Angriff benachrichtigen. Wen benachrichtigen Sie zum Beispiel, wenn die Website aufgrund eines DDoS-Angriffs ausfällt? Handelt es sich dabei um dieselbe Person, die Sie benachrichtigen würden, wenn ein DDoS-Angriff einen Spieldienst lahmlegt? Wer wird sonst noch benachrichtigt, wenn ein Angriff stattfindet? Wenn die Kommunikation im Vorfeld geklärt ist, kann die Zeit bis zur Behebung des Problems verkürzt und der Stresspegel gesenkt werden.

Insgesamt geht es bei diesen drei Schlüsseln darum, Angriffe schnell zu erkennen, abzuschwächen und zu kommunizieren und sie zu stoppen, bevor sie Schaden anrichten.

Weitere Informationen zu A10 Thunder TPS finden Sie in unserem Datenblatt.

Sehen ist Glauben.

Vereinbaren Sie noch heute eine Live-Demo.