Bart Ransomware: Wie die SSL-Prüfung den neuen Angriff stoppt

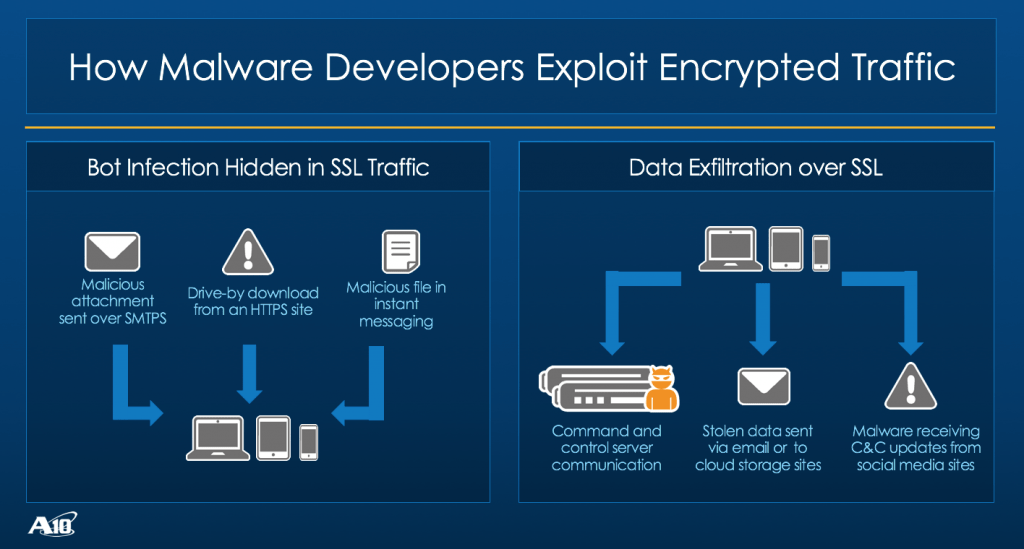

Ein neuer Ransomware-Stamm zeigt die Anpassungsfähigkeit von Bedrohungsakteuren. Dieser neue fortschrittliche Angriff mit dem Spitznamen Bart lädt Malware über HTTPS auf die Computer von Endbenutzern herunter, unterscheidet sich aber von Vorgängern wie Dridex 220 und Locky Affid=3. Die Bart-Ransomware benötigt keine Verbindung zu einem Command-and-Control-Server, um Dateien zu verschlüsseln.

Stattdessen verwendet er einen zwischengeschalteten Loader, um sowohl die Ransomware als auch eine Lösegeldforderung direkt auf den Endpunkt herunterzuladen. Die Bart-Ransomware wurde von den Forschern bei Proofpoint fachmännisch untersucht und seziert. (Bonuspunkte für die von den Simpsons inspirierte Kreidetafel).

Zum Glück hilft eine ordnungsgemäße SSL-Entschlüsselung und -Überprüfung, diese Malware zu bekämpfen und Ihr Unternehmen auf zwei Arten zu schützen.

Abhilfemaßnahme 1: E-Mail entschlüsseln

Laut Proofpoint wird die Bart-Nutzlast über HTTPS übertragen, wenn ein Ziel auf einen bösartigen Anhang in einer E-Mail klickt. Bedrohungsakteure sind in der Lage, die Entdeckung durch die Sicherheitskontrollen am Rand zu umgehen, indem sie die E-Mail und die dazugehörigen Anhänge verschlüsseln.

Bei öffentlichen E-Mail-Diensten (z. B. Gmail, Yahoo usw.) wird dies durch SSL-basierte Verschlüsselung erreicht. Bei E-Mail-Clients für Unternehmen (z. B. Microsoft Outlook) werden die Anhänge häufig mit dem S/MIME-basierten Standard verschlüsselt. Eine ordnungsgemäße SSL-Entschlüsselung (Secure Sockets Layer) und SSL-Prüfung kann diese spezifischen Angriffsvektoren ordnungsgemäß überwachen und es den Perimeter-Sicherheitswerkzeugen ermöglichen, die erforderlichen Maßnahmen zu ergreifen.

Öffentliche E-Mail

Wenn der Phishing-Versuch an eine öffentliche E-Mail-Domäne gesendet wird, wird der bösartige Anhang wahrscheinlich nicht erkannt, da er sich hinter einer SSL-Verschlüsselung versteckt.

Mit einer geeigneten SSL-Entschlüsselungslösung - in Verbindung mit integrierten Sicherheitskontrollen von Drittanbietern - sind Unternehmen in der Lage, bösartigen Datenverkehr schnell zu entschlüsseln, zu prüfen und zu blockieren. Der verbleibende "gute" Datenverkehr wird dann wieder verschlüsselt und ohne Beeinträchtigung der Leistung weitergeleitet.

Dies hilft Unternehmen, wertvolle Daten und Werte zu schützen, selbst wenn Mitarbeiter auf persönliche Cloud-basierte E-Mails zugreifen, die verschlüsselt sind - und die Gefahr von Phishing-Versuchen erhöhen.

Firmen-E-Mail

In einem häufigeren Unternehmensszenario sendet ein Bedrohungsakteur Phishing-Versuche an eine große Anzahl von Unternehmens-E-Mail-Adressen in der Hoffnung, dass einige Endbenutzer dazu verleitet werden, auf gefährliche Dateien zu klicken und diese auszuführen. Die Malware würde dann heimlich Ransomware von einer bösartigen Website herunterladen, indem sie sich hinter SSL-Verschlüsselung vor den Sicherheitssystemen des Unternehmens versteckt.

Die schändlichen Aktivitäten, die in der Regel von einem netzwerkforensischen Sensor oder von Systemen zur Erkennung und Verhinderung von Eindringlingen (IDS/IPS) identifiziert und blockiert werden, können den Angriff nicht erkennen, ohne dass die Kommunikation zuvor entschlüsselt wurde.

Eine bewährte SSL-Entschlüsselungslösung hat autorisierten Zugriff auf den Zertifikatsschlüssel und ist in der Lage, den Netzwerkverkehr für eine sichere SSL-Prüfung durch die Sicherheitsinfrastruktur sicher zu entschlüsseln und wieder zu verschlüsseln.

Abhilfemaßnahme 2: Stoppen Sie den Download

Wie bereits erwähnt, unterscheidet sich Bart von früheren Ransomware-Varianten durch das Fehlen einer Befehls- und Kontrollanforderung. Dies macht die Ausführung eines erfolgreichen Ransomware-Angriffs für die Bedrohungsakteure sehr viel einfacher und schneller.

Ohne die Notwendigkeit, einen Command-and-Control-Server aufzurufen, ist die Wahrscheinlichkeit geringer, von Sicherheitslösungen wie Network Behavior Anomaly Detection (NBAD) oder Next-Generation Firewall (NGFW)-Lösungen entdeckt zu werden.

Eine ordnungsgemäße SSL-Entschlüsselung würde entweder den Anhang aufdecken, so dass die ursprüngliche Nutzlast gestoppt würde (vorausgesetzt, es handelt sich nicht um eine Zero-Day-Schwachstelle), oder die ausgehende Verbindung und der anschließende Download der Ransomware-Nutzlast würden blockiert.

Leistungsstarke SSL-Entschlüsselung ist möglich

Für sicherheitsbewusste Unternehmen, die sich für eine angemessene und proaktive Cybersicherheit einsetzen, sind SSL-Entschlüsselung und SSL-Überprüfung kein Luxus mehr. Sie sind eine wichtige Sicherheitsanforderung.

Der SSL-verschlüsselte Datenverkehr nimmt zu und macht die meisten Sicherheitsvorrichtungen unwirksam. Einem Bericht des Ponemon Institute aus dem Jahr 2016 zufolge waren 80 Prozent der befragten Unternehmen Opfer eines Cyberangriffs oder eines böswilligen Insiders. Davon nutzten 41 Prozent der Angriffe die Verschlüsselung, um der Erkennung zu entgehen.

Bei der Bewertung von SSL-Entschlüsselungslösungen ist Folgendes zu beachten:

- Dynamische URL-Klassifizierung zur Festlegung von Richtlinien, die es bestimmten Datenströmen erlauben, die Entschlüsselung zu umgehen (z. B. zur Einhaltung von PCI oder HIPAA)

- Geeignete URL-Filterung, um den Zugriff auf bestimmte URL-Kategorien oder schädliche Websites zu verweigern

- Nutzung eines erweiterten Server-Lastausgleichs zur Entlastung der Entschlüsselung und Verbesserung der Leistung

- Traffic-Steering zur intelligenten Weiterleitung des Datenverkehrs, Optimierung der Leistung und Reduzierung der Kosten für Sicherheitsanwendungen

- Validierte Interoperabilität mit führenden Lösungen (z. B. Cisco FirePOWER, FireEye, RSA, IBM, usw.)

Sehen ist Glauben.

Vereinbaren Sie noch heute eine Live-Demo.