Veröffentlichen eines Anwendungsdienstes mit A10 Thunder CFW

Dieser Artikel baut auf dem Artikel Konfiguration einer Basis-Firewall auf. Bitte lesen Sie zunächst diesen Artikel, um eine grundlegende A10 Thunder CFW-Firewall zu konfigurieren. In den folgenden Anweisungen wird diese Konfiguration um die Möglichkeit erweitert, eine Anwendung im Internet zu veröffentlichen.

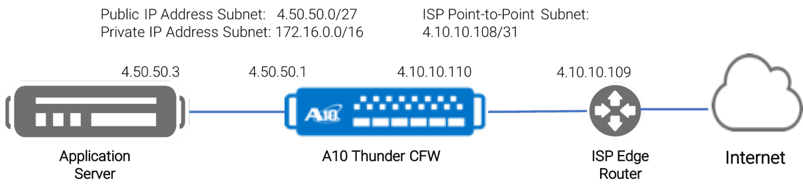

Labor-Übersicht

Die im Folgenden beschriebene Konfiguration umfasst:

- Konfiguration, um direkte Internet-Verbindungen zu einem Anwendungs-TCP-Dienst zu ermöglichen

- Konfiguration von Firewall-Regeln für den ein- und ausgehenden Verkehr zum Dienst

- Die Möglichkeit, Datenverkehr von privaten Adressen ins Internet zu übertragen (NAT)

Nachfolgend finden Sie eine vollständige Befehlszeilenkonfiguration für den A10 Thunder CFW:

Konfiguration der Anwendungsdienste

class-list inside

172.20.0.0/16 lsn-lid 1

!

interface ethernet 1

name External

enable

ip address 4.10.10.110 255.255.255.252

ip nat outside

!

interface ethernet 2

name Internal

enable

ip address 4.50.50.1 255.255.255.224

!

interface ethernet 3

name ManagementNet

enable

ip address 172.20.0.1 255.255.0.0

ip nat inside

!

ip route 0.0.0.0 /0 4.10.10.109

!

cgnv6 lsn inside source class-list inside

!

cgnv6 nat pool public 4.50.50.2 netmask /32

!

cgnv6 lsn-lid 1

source-nat-pool public

!

rule-set 30

!

rule-set firewall

rule 20

action permit forward

source ipv4-address any

source zone any

dest ipv4-address 4.50.50.3/32

dest zone any

service tcp dst eq 3389

service icmp code any-code

rule 25

action permit forward

source ipv4-address 4.50.50.3/32

source zone any

dest ipv4-address any

dest zone any

service any

rule 30

action permit cgnv6

source ipv4-address any

source zone any

dest ipv4-address any

dest zone any

service any

!

fw active-rule-set firewall

!

endFirewall-Konfiguration

Die folgenden Regeln erlauben den Datenverkehr durch die Firewall.

- Regel 20 erlaubt eingehende Verbindungen zum Server 4.50.50.3 für den Dienstport 3389 (RDP)

- Regel 25 erlaubt den Rückverkehr vom Server zu Internet-Zielen

- Regel 30 erlaubt es, IP-Adressen ohne öffentliche Adresse über NAT in das Internet zu leiten.

rule-set firewall

rule 20

action permit forward

source ipv4-address any

source zone any

dest ipv4-address 4.50.50.3/32

dest zone any

service tcp dst eq 3389

service icmp code any-code

rule 25

action permit forward

source ipv4-address 4.50.50.3/32

source zone any

dest ipv4-address any

dest zone any

service any

rule 30

action permit cgnv6

source ipv4-address any

source zone any

dest ipv4-address any

dest zone any

service any

fw active-rule-set firewallIP-Routing

Der IP-Verkehr wird über die Schnittstelle Ethernet 1 direkt an das ISP-Edge-Router-Gerät weitergeleitet.ip route 0.0.0.0 /0 4.10.10.109

Zusammenfassung

Dieser Artikel beschreibt eine einfache Firewall-Konfiguration zur Veröffentlichung eines Anwendungsdienstes für Clients im Internet. Die Konfiguration ist so einfach wie möglich gehalten und stellt keine Best-Case-Konfiguration dar. Der Zweck dieses Artikels ist es, eine Schnellstartanleitung für die Einrichtung und Fehlerbehebung einer Basiskonfiguration bereitzustellen. Der A10 Thunder CFW verfügt über Hunderte von Funktionen. Ausgehend von dieser Basiskonfiguration kann der Kunde das System dann individuell anpassen, indem er die Funktionen nach und nach hinzufügt.

Sehen ist Glauben.

Vereinbaren Sie noch heute eine Live-Demo.