Millionen von DDoS-Waffen werden für volumetrische und ausgeklügelte Angriffe eingesetzt

In dem kürzlich veröffentlichten DDoS-Waffen-Bericht beschreibt A10 Networks die geografische und organisatorische Konzentration der 12,3 Millionen Bots und Amplifier - der Waffen, die Cyberkriminelle nutzen können, um immer größere, komplexere und schwerer zu entdeckende DDoS-Angriffe gegen jedes Unternehmen oder jeden Dienstanbieter von jedem Ort der Welt aus zu starten. KI-Tools und Automatisierungstechniken erhöhen die Effektivität von Cyberangriffen und senken gleichzeitig die Kosten und das Risiko für die Cyberkriminellen, die diese Waffen einsetzen. Für Unternehmen und Dienstanbieter ist der DDoS-Schutz von Netzwerken, Websites, APIs und anderen digitalen Ressourcen entscheidend für die Geschäftskontinuität, und die Sicherheitsteams kämpfen ständig darum, angemessene Investitionen in die Cybersicherheit angesichts der zunehmenden Kompetenz der Cyberkriminellen aufrechtzuerhalten.

Heutzutage sind volumetrische Angriffe, die mehrere Terabit pro Sekunde (Tbps) überschreiten, keine Seltenheit. Sie nutzen jeden der mehr als 12 Millionen Verstärker, die über den gesamten Globus verstreut sind, fälschen IP-Adressen und erschweren die Erkennung der Angriffsquelle. So wurde beispielsweise im April 2025 ein hyper-volumetrischer Multi-Vektor-Angriff mit 6,5 Tbps und 4,8 Milliarden Paketen pro Sekunde gemeldet. Bei diesem Angriff wurden mehr als 30.000 eindeutige IP-Adressen (Waffen) aus 147 Ländern und mehrere Angriffsvektoren verwendet, darunter SYN-Flood-Angriffe, Mirai-Botnet, SSDP-Verstärkung, CLDAP und ESP-Reflexion/Verstärkung.

Wie im Bericht erörtert, werden Verstärker aus einem tiefen Pool von wenig geschützten IoT-Geräten oder anderen falsch konfigurierten Netzwerkelementen erstellt, die im Internet "offen" und somit anfällig für Cyberangriffe sind. Die Organisationen, die diese Waffen hosten, sind oft ahnungslose Opfer und wissen nicht, dass ihre Geräte kompromittiert wurden und für Angriffe verwendet werden. Eine stärkere Konzentration von Waffen findet sich in Ländern mit einer größeren Anzahl von angeschlossenen Geräten (z. B. China und die USA), aber Waffen können von überall auf der Welt für einen DDoS-Angriff genutzt werden.

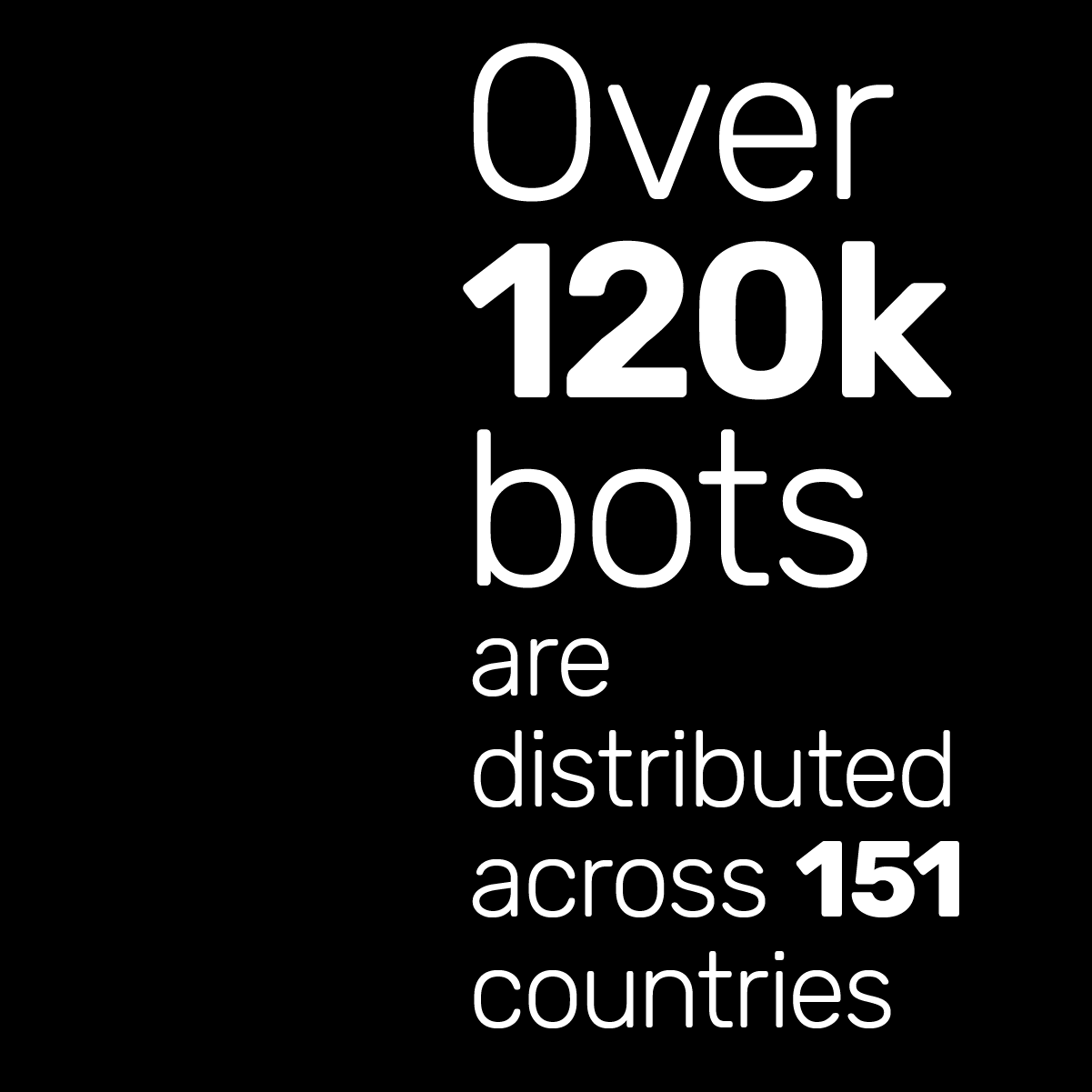

Bots spielen auch eine Rolle bei DDoS-Angriffen und sind für die Rekrutierung und Aktivierung der Millionen von Verstärkerwaffen verantwortlich. In der in dem Bericht behandelten Stichprobe aus dem Jahr 2025 identifizierte A10 über 120.000 Bots, die auf 151 Länder und Hunderte von Organisationen verteilt sind. Die Region Asien beherbergt 89 Prozent der weltweit erfassten DDoS-Bots, wobei 80 Prozent der globalen Bots in China und Indien gehostet werden. Botnets wie Mirai entwickeln sich weiter und wachsen mit über hundert Varianten, die inzwischen bekannt sind.

Staatlich geförderte Akteure und Hacktivisten nutzen DDoS-Waffen, um Angriffe auf der Netzwerkebene zu starten, die den Dienst für kritische Infrastrukturen und Regierungsbehörden unterbrechen. Diese Angriffe sind oft politisch motiviert, z. B. durch den anhaltenden Krieg in der Ukraine und die nationalen Wahlen 2024 in den USA, Taiwan, Indien und dem Vereinigten Königreich.

Unternehmen werden in der Regel mit dem Ziel angegriffen, Geld zu verdienen oder an wertvolle Kundendaten zu gelangen. Während massive volumetrische DDoS-Angriffe auf der Netzwerkebene weiterhin für Schlagzeilen sorgen, stellen ausgeklügelte und subtile Angriffe auf der Anwendungsebene (Schicht 7) oft eine größere Sicherheitsherausforderung für Unternehmen dar. Sie beanspruchen die Anwendungsressourcen (CPU, Speicher, Threads) von API-Gateways, DNS-, Web- und HTTP-Diensten, wobei sie häufig unterhalb der herkömmlichen Erkennungsschwellen liegen.

In einem früheren Blogbeitrag haben wir Einzelheiten zu DDoS-Angriffen im Laufe der Jahre, einschließlich der bekanntesten, beschrieben. Im Folgenden finden Sie eine Zusammenfassung, die das stetige Fortschreiten von DDoS-Angriffen anhand der Waffen aus dem DDoS-Waffenbericht 2025 zeigt.

- 2025 - DDoS auf der Anwendungsebene mit Credential Stuffing: In einem Beispielangriff entschärfte das Team von A10 ThreatX einen API-Angriff gegen ein großes Finanzdienstleistungsunternehmen. Der Angriff generierte ein hohes Volumen an HTTP/2-Anfragen, wobei legitime mobile Anwendungen mit authentisch aussehenden User-Agent-Strings gefälscht wurden. Der Angriff umfasste 49.000 Anfragen auf 198 Kunden-Websites von über 13.000 einzelnen IP-Adressen und 121 Ländern. Zur Abwehr des Angriffs wurden vierundvierzig verschiedene Regeln eingesetzt. Der Angriff veranschaulicht die sich verändernde Taktik von Cyberkriminellen, DDoS mit anderen Angriffsvektoren zu kombinieren, und die höhere Komplexität, die für die Abwehr erforderlich ist.

- 2023 - Aufkommen von HTTP/s Rapid Reset: Bei den rekordverdächtigen DDoS-Angriffen gegen AWS, Google und Cloudflare wurden deutlich kleinere Botnets als zuvor eingesetzt. Bei dem Angriff wurde eine Funktion in HTTP/2 ausgenutzt, die eine schnelle Stornierung von Anfragen mithilfe des RST_STREAM-Frames ermöglicht, wodurch Server durch das ständige Öffnen und Schließen von Streams überfordert werden können, was zur Erschöpfung der Ressourcen führt.

- Oktober 2020 - 2,5 Tbps Google-Angriff: Der Angreifer nutzte mehrere Netzwerke, um 167 Mpps auf 180.000 ungeschützte CLDAP-, DNS- und SMTP-Server zu spoilern. Dies zeigt, welches Volumen ein gut ausgerüsteter Angreifer erreichen kann. Dies war viermal größer als der rekordverdächtige 623-Gbit/s-Angriff des Mirai-Botnets ein Jahr zuvor.

- Februar 2020 - 2,3 Tbps AWS-Angriff: Ziel war ein nicht identifizierter AWS-Kunde unter Verwendung von CLDAP-Reflection. Diese Technik stützt sich auf anfällige CLDAP-Server von Drittanbietern und verstärkt die an die IP-Adresse des Opfers gesendete Datenmenge um das 56- bis 70-fache. Der Angriff dauerte drei Tage lang.

- Februar 2018 - 1,35 Tbps GitHub-Angriff: GitHub wurde von einem DDoS-Angriff getroffen, der 20 Minuten andauerte. Laut GitHub wurde der Datenverkehr auf "über tausend verschiedene autonome Systeme (ASNs) an Zehntausenden einzelner Endpunkte" zurückverfolgt.

- September - Oktober 2016 - 620 Gbps bis 1,1 Tbps - Mehrere Mirai-Angriffe: Das Mirai-Botnet, das auf seinem Höhepunkt im Jahr 2016 aus über 600.000 kompromittierten IoT-Geräten wie IP-Kameras, Routern und Videoplayern bestand.

- September 2016: Der Cybersicherheits-Blog von Brian Krebs wird von Mirai angegriffen.

- Oktober 2016: OVH wird von einem Angriff mit 1,1 Tbps getroffen.

- Oktober 2016: DNS-Anbieter Dyn wird mit 1,5 Tbps angegriffen.

- Das Mirai-Ökosystem ist inzwischen in Hunderte von Botnetzen zersplittert und nutzt weiterhin neue IoT-Schwachstellen aus.

Der große Pool von 12,3 Millionen DDoS-Waffen, die Cyberkriminellen zur Verfügung stehen, wird im DDoS-Waffen-Bericht 2025 eingehend untersucht. Diese Waffen werden in massiven Angriffen und auch als Teil von komplexeren, heimlichen Kampagnen eingesetzt, die eine größere Wachsamkeit der Unternehmen und höhere Sicherheitsinvestitionen erfordern. Eine einfache volumetrische Abschwächung ist nicht mehr ausreichend.