Die berühmtesten DDoS-Angriffe der Geschichte

Distributed Denial of Service (DDoS)-Angriffe sind an der Tagesordnung. Herkömmliche DDoS-Angriffe auf der Netzwerkebene können nach wie vor die Infrastruktur bedrohen, die die Verfügbarkeit von Netzwerken und Diensten für alle Mieter, Abonnenten und Kunden sicherstellt, aber aufgrund der großen Fortschritte bei der Fähigkeit der Verteidigungssysteme auf Schicht 3/4, Netzwerkfluten zu absorbieren, haben sich DDoS-Angriffe "nach oben verlagert" und zielen stattdessen auf Schicht 7.

Mit immer mehr öffentlich zugänglichen Anwendungen, APIs und Microservices sind DDoS-Angriffe auf Layer 7 zu einer einfach auszuführenden, kostengünstigen und schwer zu entdeckenden Alternative zu herkömmlichen DDoS-Angriffen auf der Netzwerkebene geworden. Egal, ob es sich um eine kleine gemeinnützige Organisation oder einen riesigen multinationalen Konzern handelt, die Online-Dienste der Organisation - E-Mail, Websites, alles, was mit dem Internet verbunden ist - können durch einen DDoS-Angriff verlangsamt oder vollständig gestoppt werden.

Trotz der Langlebigkeit von DDoS-Angriffen ist DDoS aufgrund seiner Effizienz und der relativ einfachen Ausführung immer noch die Bedrohung Nummer eins. Ein erfolgreicher DDoS-Angriff kann den Ruf einer Marke ernsthaft schädigen und Hunderttausende oder sogar Millionen von Dollar an Einnahmen kosten. Darüber hinaus werden DDoS-Angriffe manchmal eingesetzt, um Cybersicherheitsmaßnahmen abzulenken, während andere kriminelle Aktivitäten wie Datendiebstahl oder Netzwerkinfiltration im Gange sind. Mit der Einführung von L7-DDoS-Angriffen kommt DDoS eine neue Bedeutung zu.

Die Zahl der aktiven DDoS-Angriffsquellen liegt seit mehreren Jahren bei etwa 15,1 Millionen. Weitere Erkenntnisse, die über A10 Defend Threat Control gewonnen wurden, finden Sie im„2025 Global DDoS Weapons Report“.

Wichtigste Erkenntnisse

- Herkömmliche DDoS-Angriffe sind mittlerweile extrem datenintensiv: Der bislang größte DDoS-Angriff erreichte einen Spitzenwert von 7,3 Tbit/s (Cloudflare, 2025) und sendete letztlich rund 37 Terabyte an Daten an ein einzelnes Ziel.

- Das Mirai-Botnetz von 2016 war das erste, das IoT-Geräte in großem Umfang als Angriffswaffe einsetzte, und markierte damit einen Wendepunkt in der Methodik von DDoS-Angriffen.

- Die Memcached-Amplifikation (die beim Angriff auf GitHub zum Einsatz kam) kann den Datenverkehr um das bis zu 51.200-Fache verstärken und ist damit einer der gefährlichsten DDoS-Vektoren, die je verzeichnet wurden.

- KI-gestützte L7-DDoS-Angriffe haben an Häufigkeit zugenommen, wobei zunehmend APIs ins Visier genommen werden. Solche Angriffe sind von Natur aus kleiner angelegt und aufgrund der Art und Weise, wie böswilliges Verhalten verschleiert werden kann, wesentlich schwieriger zu erkennen.

DDoS-Angriffe werden größer und häufiger

In den letzten Jahren haben wir einen Anstieg bemerkenswerter DDoS-Angriffe erlebt, die zu erheblichen Störungen in verschiedenen Branchen geführt und Unternehmen Millionen von Dollar gekostet haben. Unternehmensleiter wollen nicht erfahren, dass sie von einem DDoS-Angriff betroffen sind. Sie wollen vorbereitet sein und potenziellen Bedrohungen einen Schritt voraus sein, um Systemausfallzeiten zu minimieren und den Ruf ihrer Marke zu schützen.

Einer der wichtigsten Faktoren für die DDoS-Angriffe im Jahr 2020 war der COVID-19-Lockdown, der zu einer raschen Verlagerung auf das Internet in allen Bereichen vom Bildungs- und Gesundheitswesen bis hin zu Einkäufen und Büroarbeiten führte und somit Hackern mehr Angriffsflächen als je zuvor bot. Aufgrund dieser überstürzten Umstellung waren viele Unternehmen und Arbeitnehmer nur unzureichend vor Angriffen geschützt, da es schwierig war, in einem Notfallszenario bewährte Verfahren für die Cybersicherheit beizubehalten.

Im Jahr 2021 erreichte das Ausmaß dieser Angriffe Rekordhöhen. Im November 2021 entschärfte Microsoft einen DDoS-Angriff auf einen Azure-Kunden mit einem Durchsatz von 3,45 Tbps und einer Paketrate von 340 Millionen PPS - vermutlich der größte jemals aufgezeichnete DDoS-Angriff. Im Jahr 2021 wurden DDoS-Angriffe auch vermehrt eingesetzt, um Lösegeldzahlungen für das Stoppen der Angriffe zu fordern - oder sie gar nicht erst zu starten.

Seit 2022 wird die Ukraine sowohl physisch als auch digital bombardiert, wobei DDoS-Angriffe den Weg für weitere Datenschutzverletzungen, Ausfälle kritischer Infrastrukturen oder Spionageaktivitäten ebnen.

Ende 2023 wurde ein neuer DDoS-Angriff mit Rekordausmaßen durchgeführt. Diese Angriffsmethode –HTTP/2 Rapid Reset Layer– war eine neue Methode, um Server anzugreifen, die herkömmliche Methoden des DDoS-Schutzes wie Ratenbegrenzung oder einfache Sperrlisten umgehen konnte. Dies machte deutlich, dass die DDoS-Abwehr sich weiterentwickeln muss und dass DDoS-Anbieter einen umfassenderen Schutz benötigen, um moderne, ausgefeilte DDoS-Angriffe wirksam abzuwehren.

Obwohl nicht nur im Jahr 2024, haben wir einen kontinuierlichen Anstieg der Angriffe mit Teppichbomben erlebt. Dies könnte auf zwei Gründe zurückzuführen sein. Erstens ist es schwierig, die Quelle des Angriffs zu vereiteln, und zweitens kann es schwierig sein, die beabsichtigten Ziele zu identifizieren. Carpet-Bombing-Angriffe erstrecken sich über eine Vielzahl von IP-Adressen gegenüber bestimmten Zielen. Das bedeutet, dass das Gesamtvolumen des erzeugten bösartigen Datenverkehrs zwar immer noch dasselbe und immer noch gefährlich ist, aber für bestehende DDoS-Abwehrsysteme schwieriger zu erkennen ist, da typische schwellenwertbasierte Prüfungen den Datenverkehr nicht erkennen. Carpet-Bombing-Angriffe können auch ein komplexes Netzwerk von Bots umfassen, darunter die Bots selbst (Fußsoldaten, die Befehle ausführen), Command and Control Center (das Gehirn und die Quelle des Übels) und Proxy-Bots (die Mittelsmänner, die von C&C geschaffene Initiativen übernehmen). Man kann zwar die Bots identifizieren, die die Angriffe ausführen, aber das hilft nicht unbedingt dabei, den gesamten Angriff zu stoppen. Man muss einen Weg finden, ihn zu den Mittelsmännern und schließlich zu den Command & Control-Servern zurückzuverfolgen.

Im Jahr 2024 war einer der großen Service-Provider-Kunden von A10 in Osteuropa mit einem solchen Angriff konfrontiert und wandte sich an A10, um mehr über das seltsame Verhalten seiner DDoS-Ausrüstung zu erfahren. Er wollte weitere Informationen erhalten, um Anpassungen auf seiner Seite vornehmen zu können.

Im Jahr 2025 konnte Cloudflare einen DDoS-Angriff mit 7,3 Tbps erfolgreich abwehren, bei dem 37,4 TB Datenverkehr in nur 45 Sekunden übertragen wurden. Dies ist zwar eine beeindruckende Verteidigungsleistung, erklärt aber auch, warum Angreifer ihren Fokus zunehmend von DDoS-Angriffen auf Layer 3/4 auf DDoS-Angriffe auf der Anwendungsebene verlagern. Herkömmliche flutbasierte Angriffe sind weniger effektiv geworden, da die Verteidigungsmaßnahmen auf der Netzwerkebene immer besser werden. Die Durchführung solch großer Angriffe erfordert beträchtliche Ressourcen und ist möglicherweise nicht einmal effektiv, wie der Cloudflare-Angriff zeigt. Im Gegensatz dazu sind Angriffe auf Schicht 7 effektiver, schwerer zu erkennen und erfordern weniger Ressourcen. Im ersten Quartal 2025 stieg die Zahl der Layer-7-DDoS-Angriffe im Vergleich zum Vorjahr um 358 Prozent.

DDoS-Angriffe der Schicht 7 stellen eine größere Herausforderung dar.

- Der L7-Verkehr muss vollständig entschlüsselt werden, um geprüft werden zu können, was von Natur aus ressourcenintensiv ist.

- Randmethoden zur Untersuchung von Paketen ohne Entschlüsselung, wie z. B. die TCP-Verlaufsverfolgung, können zu einer großen Anzahl von Fehlalarmen führen, und die Genauigkeit ist bestenfalls unzuverlässig.

- Langsame Taktiken, wie langsames HTTP oder Angriffe, die eine Verbindung offen halten, können Ressourcen verbrauchen, ohne dass ein herkömmlicher DDoS-Schutz ausgelöst wird.

- Böswillige Anfragen ahmen oft legitimes Benutzerverhalten nach, so dass es schwierig ist, normale Verkehrsspitzen von koordinierten DDoS-Angriffen zu unterscheiden.

- Wie DDoS-Angriffe auf der Netzwerkebene können auch Layer-7-Angriffe mehrere Vektoren umfassen und als Ablenkungsmanöver dienen, um von anderen bösartigen Aktivitäten wie API-Missbrauch oder OWASP Top 10-Anwendungsangriffen abzulenken.

Die berühmtesten DDoS-Angriffe (bis jetzt)

Um einen Einblick in diese Angriffe "in freier Wildbahn" zu geben, werden wir uns einige der bisher bemerkenswertesten DDoS-Angriffe ansehen. Unsere Auswahl umfasst einige DDoS-Angriffe, die für ihr schieres Ausmaß berühmt sind, während andere aufgrund ihrer Auswirkungen und Folgen bekannt sind.

1. Ein neues Zeitalter des DDoS: Hyper-volumetrische DDoS-Angriffe, 2025

In den letzten Jahren haben Google, Cloudflare und andere begonnen, DDoS-Angriffe von rekordverdächtiger Größe zu erleben, die jetzt als "hyper-volumetrische DDoS-Angriffe" bekannt sind. Ein hyper-volumetrischer DDoS-Angriff ist ein gigantischer volumetrischer DDoS-Angriff. Ihr Ziel ist es, Ausfallzeiten zu verursachen, und ihre Methode besteht darin, Ziele mit einem noch nie dagewesenen Datenverkehr zu überfluten.

Warum hyper-volumetrische DDoS-Angriffe wichtig sind

Das Ausmaß der hyper-volumetrischen DDoS-Angriffe ist atemberaubend, aber die volumetrischen Angriffe beginnen zu stagnieren. Die Anzahl der Ressourcen, die für Multi-Terabit-Angriffe benötigt werden, ist groß, und trotz ihres Umfangs haben sich solche Angriffe nicht als durchgehend effektiv erwiesen. Es ist nur eine Frage der Zeit, bis Angreifer alternative Methoden zur effizienten Ausführung von DDoS-Angriffen finden, und das wird wahrscheinlich in Form von L7-DDoS-Angriffen geschehen. Halten Sie in unserem Update 2026 Ausschau danach.

2. Neuartiger DDoS-Angriff: HTTP/s Rapid Reset trifft mehrere Ziele, 2023

Im dritten Quartal 2023 erlebten AWS, Google und Cloudflare DDoS-Angriffe von rekordverdächtiger Größe, die von Botnetzen ausgingen, die deutlich kleiner waren als die zuvor beobachteten. Dies war besorgniserregend und deutete darauf hin, dass neue Methoden verwendet wurden. Weitere Untersuchungen ergaben, dass der Angriff eine Funktion von HTTP/2 ausnutzte, die eine schnelle Stornierung von Anfragen mit Hilfe des RST_STREAM-Frames ermöglicht, wodurch Server durch das ständige Öffnen und Schließen von Streams schließlich überfordert werden können, was zu einer Erschöpfung der Ressourcen führt.

Warum der HTTP/s Rapid Reset Layer-Angriff wichtig ist

Dies macht deutlich, dass die Entwicklung von DDoS-Angriffen weiter voranschreitet. Interessanterweise lässt sich diese Art von DDoS-Angriff besser durch eine Neukonfiguration des ADC abwehren, da dieser DDoS-Angriff nicht darauf abzielt, Server durch die Anzahl der Anfragen (oder der gesendeten Datenpakete) zu überlasten. Stattdessen wird die Überlastung dadurch erreicht, dass die Anzahl der Header in den gesendeten Datenpaketen ausgenutzt wird. DDoS-spezifische Lösungen sind in der Regel nicht darauf ausgelegt, die Details der Pakete zu untersuchen. Sie sind darauf ausgelegt, andere Felder zu überprüfen, die eher auf eingehende DDoS-Angriffe hindeuten. Ein ADC hingegen konzentriert sich auf die Anfragen selbst, da diese Sitzungen zwischen den Clients und Servern aufbauen müssen, und ist daher von Natur aus besser geeignet, dieser Art von DDoS-Angriff entgegenzuwirken. HTTP/2-Rapid-Reset-DDoS-Angriffe zeigen, dass DDoS-Angriffe immer ausgefeilter werden.

3. Der Google-Angriff, 2020

Am 16. Oktober 2020 veröffentlichte die Threat Analysis Group (TAG) von Google ein Blog-Update darüber, wie Bedrohungen und Bedrohungsakteure ihre Taktiken aufgrund der US-Wahl 2020 ändern. Am Ende des Beitrags fügte das Unternehmen einen Hinweis ein:

Im Jahr 2020 hat unser Security Reliability Engineering Team einen rekordverdächtigen UDP-Verstärkungsangriff gemessen, der von mehreren chinesischen ISPs ausging (ASNs 4134, 4837, 58453 und 9394) und der nach wie vor der uns bisher bekannte Angriff mit der größen Bandbreite ist.

Der von drei chinesischen Internetanbietern ausgehende Angriff auf Tausende von Google-IP-Adressen dauerte sechs Monate und erreichte in der Spitze atemberaubende 2,5 Tbps! Damian Menscher, ein Security Reliability Engineer bei Google, schrieb:

Der Angreifer nutzte mehrere Netzwerke, um 167 Mpps (Millionen von Paketen pro Sekunde) an 180.000 ungeschützte CLDAP-, DNS- und SMTP-Server zu übermitteln, die dann umfangreiche Antworten an uns sendeten. Dies zeigt, welche Mengen ein gut ausgerüsteter Angreifer erreichen kann: Es war viermal so groß wie der rekordverdächtige 623-Gbit/s-Angriff des Mirai-Botnets ein Jahr zuvor.

Warum der Angriff auf Google wichtig ist

Bei dem Google-Angriff handelte es sich um einen Flutangriff, der über einen Zeitraum von sechs Monaten andauerte, und nicht um einen plötzlichen Anstieg des Datenverkehrs. Außerdem bewies er die anhaltende Wirksamkeit von Amplifikationsangriffen und verdeutlichte die Gefahr, die von unsicheren, falsch konfigurierten Diensten ausgeht.

4. Die AWS-DDoS-Attacke im Jahr 2020

Amazon Web Services, der „800-Pfund-Gorilla“ des Cloud-Computings, wurde im Februar 2020 von einem gigantischen DDoS-Angriff getroffen. Dies war der extremste DDoS-Angriff aller Zeiten, der auf einen nicht identifizierten AWS-Kunden abzielte und sich einer Technik namens CLDAP-Reflexion (Connectionless Lightweight Directory Access Protocol) bediente. Diese Technik stützt sich auf anfällige CLDAP-Server von Drittanbietern und verstärkt die an die IP-Adresse des Opfers gesendete Datenmenge um das 56- bis 70-fache. Der Angriff dauerte drei Tage und erreichte eine Spitzengeschwindigkeit von 2,3 Terabyte pro Sekunde.

Warum der Angriff auf AWS von Bedeutung ist

Auch wenn die durch den AWS-DDoS-Angriff verursachte Störung weit weniger schwerwiegend war, als sie hätte sein können, sind das Ausmaß des Angriffs und die Folgen für AWS-Hosting-Kunden, die möglicherweise Umsatzeinbußen erleiden und ihre Marke schädigen, erheblich.

5. Die DDoS-Angriffe Mirai Krebs und OVH im Jahr 2016

Am 20. September 2016 wurde der Blog des Cybersecurity-Experten Brian Krebs von einem DDoS-Angriff mit einer Geschwindigkeit von über 620 Gbit/s angegriffen. Krebs' Website war bereits zuvor angegriffen worden. Krebs hatte seit Juli 2012 269 DDoS-Angriffe registriert, aber dieser Angriff war fast dreimal so groß wie alles, was seine Website oder das Internet zuvor gesehen hatten.

Der Ursprung des Angriffs geht auf das Mirai-Botnet zurück, das auf seinem Höhepunkt später im Jahr aus mehr als 600.000 kompromittierten IoT-Geräten wie IP-Kameras, Heimroutern und Videoplayern bestand. Das Mirai-Botnet war im August desselben Jahres entdeckt worden, doch mit dem Angriff auf Krebs' Blog trat es erstmalig in großem Maßstab in Erscheinung.

Der nächste Mirai-Botnet-Angriff am 19. September richtete sich gegen einen der größten europäischen Hosting-Anbieter, OVH, der rund 18 Millionen Anwendungen für über eine Million Kunden hostet. Dieser Angriff richtete sich gegen einen einzigen, nicht genannten OVH-Kunden und wurde von schätzungsweise 145.000 Bots durchgeführt , die eine Verkehrslast von bis zu 1,1 Terabit pro Sekunde erzeugten. Er dauerte etwa sieben Tage. Doch OVH sollte nicht das letzte Mirai-Botnetz-Opfer im Jahr 2016 bleiben.

Warum die Mirai-Angriffe auf Krebs und OVH eine wichtige Rolle spielen

Das Mirai-Botnet stellte in Bezug auf die Leistungsfähigkeit von DDoS-Angriffen für Cyberkriminelle einen bedeutenden Fortschritt dar. Die Größenordnung und Ausgereiftheit des Mirai-Netzwerks war beispiellos, ebenso wie das Ausmaß der Angriffe und ihr Fokus.

6. Der Mirai-Dyn-DDoS-Angriff im Jahr 2016

Bevor wir uns mit dem dritten beträchtlichen Mirai-Botnet-DDoS-Angriff des Jahres 2016 befassen, wollen wir zunächst einen ähnlichen Vorfall erwähnen. Am 30. September veröffentlichte eine Person, die sich als Autor der Mirai-Software ausgab, den Quellcode in verschiedenen Hackerforen, und die Mirai-DDoS-Plattform wurde seitdem unzählige Male repliziert und mutiert.

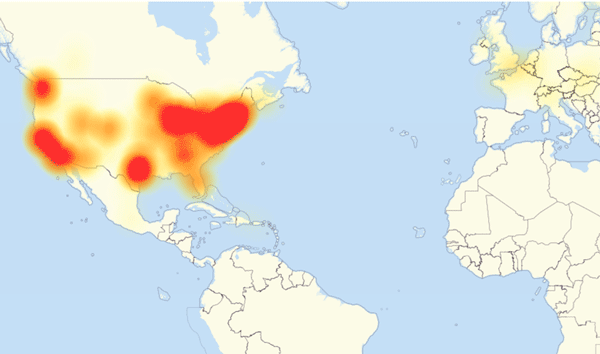

Abbildung 2. Eine Karte der Internetausfälle in Europa und Nordamerika, die durch den Dyn-Cyberangriff am 2. Oktober 2016 verursacht wurden / Quelle: DownDetector (CC BY-SA)

Am 21. Oktober 2016 wurde Dyn, ein großer Anbieter von Domain-Name-Services (DNS), von einer Datenverkehrsflut von einem Terabit pro Sekunde angegriffen, die einen neuen Rekord für einen DDoS-Angriff darstellte. Es gibt Hinweise darauf, dass der DDoS-Angriff tatsächlich eine Rate von 1,5 Terabit pro Sekunde erreicht haben könnte. Der Verkehrs-Tsunami legte die Dienste von Dyn lahm und machte eine Reihe bekannter Websites, darunter GitHub, HBO, Twitter, Reddit, PayPal, Netflix und Airbnb, unzugänglich. Kyle York, Chief Strategy Officer bei Dyn, berichtete: "Wir haben zehn Millionen diskreter IP-Adressen beobachtet, die mit dem Mirai-Botnetz verbunden und Teil des Angriffs waren."

Warum der Mirai-Angriff auf Dyn von Bedeutung ist

Mirai unterstützt komplexe Multi-Vektor-Angriffe, die die Abwehr von Angriffen erschweren. Auch wenn das Mirai-Botnetz für die bis dahin größten Angriffe verantwortlich war, war das Beachtenswerteste an den Mirai-Angriffen im Jahr 2016 die Veröffentlichung des Mirai-Quellcodes, der es jedem mit auch nur mäßigen IT-Kenntnissen ermöglichte, ohne großen Aufwand ein Botnetz zu erstellen und einen Distributed-Denial-of-Service-Angriff durchzuführen.

7. Der Angriff auf GitHub im Jahr 2018

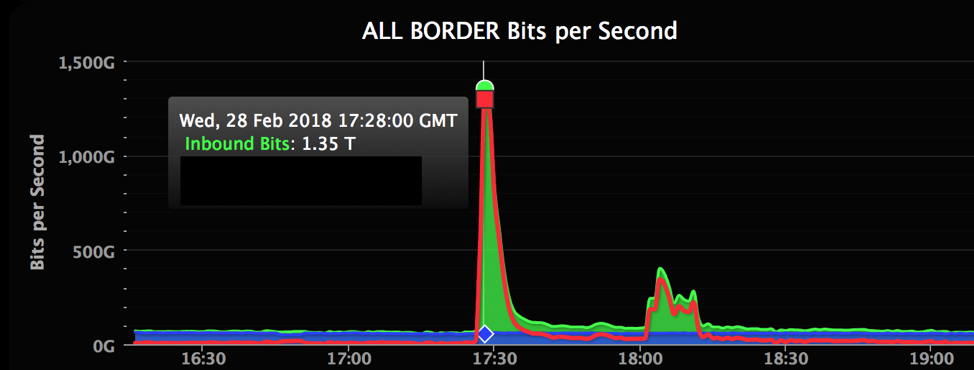

Am 28. Februar 2018 wurde GitHub, eine Plattform für Softwareentwickler, von einem DDoS-Angriff mit einer Geschwindigkeit von 1,35 Terabit pro Sekunde getroffen, der etwa 20 Minuten andauerte. Nach Angaben von GitHub wurde der Datenverkehr auf "über tausend verschiedene autonome Systeme (ASNs) an Zehntausenden einzigartiger Endpunkte" zurückverfolgt.

Das folgende Diagramm zeigt, wie groß der Unterschied zwischen dem normalen Datenverkehr und dem des DDoS-Angriffs war.

Abbildung 3. Grafik zum DDoS-Angriff auf GitHub im Februar 2018. Quelle: Wired

Abbildung 3. Grafik zum DDoS-Angriff auf GitHub im Februar 2018. Quelle: Wired

Obwohl GitHub gut auf einen DDoS-Angriff vorbereitet war, wurden die Verteidigungsmaßnahmen überwältigt. Sie konnten einfach nicht wissen, dass ein Angriff dieses Ausmaßes gestartet werden würde. Wie GitHub im Bericht des Unternehmens über den Vorfall erklärte: "Im Laufe des letzten Jahres haben wir zusätzliche Transitverbindungen zu unseren Einrichtungen eingerichtet. Wir haben unsere Transitkapazitäten in dieser Zeit mehr als verdoppelt, was es uns ermöglicht hat, bestimmte volumetrische Angriffe ohne Auswirkungen auf die Nutzer zu überstehen ... Dennoch erfordern Angriffe wie dieser manchmal die Hilfe von Partnern mit größeren Transitnetzwerken, um Blockierung und Filterung zu gewährleisten."

Warum der Angriff auf GitHub von Bedeutung ist

Der DDoS-Angriff auf GitHub zeichnete sich durch sein Ausmaß und die Tatsache aus, dass der Angriff unter Ausnutzung eines Standardbefehls von Memcached, einem Datenbank-Caching-System zur Beschleunigung von Websites und Netzwerken, durchgeführt wurde. Die Memcached-DDoS-Angriffstechnik ist besonders effektiv, da sie einen Verstärkungsfaktor - das Verhältnis zwischen der Größe der Anfrage des Angreifers und der Menge des erzeugten DDoS-Angriffsverkehrs - von bis zu unglaublichen 51.200 Mal bietet .

DDoS-Abwehr im KI-Zeitalter

In einem weiteren Jahr mit rekordverdächtigen Angriffen wehrten Dienstanbieter mehrere DDoS-Angriffe ab, die 2,3 Tbps und 2,5 Tbps überstiegen. Lesen Sie diesen IDC-Bericht, um zu erfahren, auf welche Weise KI/ML und Automatisierung als Schlüssel zu einem reaktionsschnellen Schutz vor DDoS-Angriffen fungieren und die Widerstandsfähigkeit von Unternehmen erhöhen.

Andere beträchtliche Distributed-Denial-of-Service-Angriffe

8. Eine europäische Glücksspielgesellschaft, 2021

Im Februar gab das Unternehmen Akami bekannt, „drei der sechs größten volumetrischen DDoS-Angriffe“ abgewehrt zu haben, die jemals verzeichnet wurden. Bei diesen DDoS-Angriffen handelte es sich um Erpressungsversuche. Die Hacker starteten einen DDoS-Angriff, der vom Ziel unweigerlich erkannt wird, und verlangten dann eine Lösegeldzahlung, um den Angriff nicht zu wiederholen und in noch größerem Umfang durchzuführen. In diesem Fall hatte der Angriff eine Geschwindigkeit von 800 Gbit/s.

Warum der Angriff auf das Glücksspielunternehmen von Bedeutung ist

Dieser Angriff war nicht nur wegen seines Ausmaßes, sondern auch aufgrund seiner Neuartigkeit beachtenswert. Die Angreifer nutzten einen bisher unbekannten DDoS-Angriffsvektor, der auf einem Netzwerkprotokoll mit der Bezeichnung Protokoll 33 oder Datagram Congestion Control Protocol (DCCP) basierte. Dieser Angriff war volumetrisch und wurde durch Missbrauch des Protokolls 33 entwickelt, um Abwehrmaßnahmen zu umgehen, die sich auf traditionelle Datenverkehrsströme des Transmission Control Protocol (TCP) und des User Datagram Protocol (UDP) konzentrieren.

9. Occupy Central, Hongkong DDoS-Angriff im Jahr 2014

Der mehrtägige PopVote-DDoS-Angriff wurde 2014 durchgeführt und richtete sich gegen die in Hongkong ansässige Basisbewegung " Occupy Central", die sich für ein demokratischeres Wahlsystem einsetzte.

Als Reaktion auf ihre Aktivitäten schickten die Angreifer große Mengen an Datenverkehr an drei der Webhosting-Dienste von Occupy Central sowie an zwei unabhängige Websites, PopVote, eine Online-Wahlsimulationsseite, und Apple Daily, eine Nachrichtenseite, die beide zwar nicht zu Occupy Central gehören, deren Anliegen jedoch offen unterstützen. Vermutlich reagierten die für den Angriff Verantwortlichen auf die pro-demokratische Botschaft von Occupy Central.

Der Angriff überflutete die Server von Occupy Central mit Paketen, die als legitimer Datenverkehr getarnt waren. Er wurde nicht nur von einem, sondern von fünf Botnetzen ausgeführt und führte zu einem Spitzen-Traffic von 500 Gigabit pro Sekunde.

Warum der Angriff auf Occupy Central von Bedeutung ist

Obwohl berichtet wurde, dass die Angreifer wahrscheinlich mit der chinesischen Regierung in Verbindung standen, gab es nie schlüssige Beweise, und perverserweise könnte der Angriff beabsichtigt gewesen sein, die chinesische Regierung schlecht aussehen zu lassen. Der Angriff könnte auch als Deckung für Hacker gedient haben, denen es gelang, die Daten der Mitarbeiter von Occupy Central aus einer Datenbank zu extrahieren, um anschließend eine umfangreiche Phishing-Kampagne zu starten.

10. Der CloudFlare DDoS-Angriff im Jahr 2014

Im Jahr 2014 wurde CloudFlare, ein Anbieter von Cybersicherheitslösungen und Content Delivery Network, von einem DDoS-Angriff mit einem geschätzten Datenverkehr von 400 Gigabit pro Sekunde heimgesucht. Der Angriff, der sich gegen einen einzelnen CloudFlare-Kunden richtete und auf Server in Europa abzielte, wurde über eine Schwachstelle im Network Time Protocol (NTP-Protokoll) gestartet, das zur Sicherstellung der Genauigkeit von Computeruhren verwendet wird. Obwohl sich die Attacke nur gegen einen Kunden von CloudFlare richtete, fiel sie so heftig aus, dass sie das Netzwerk von CloudFlare erheblich beeinträchtigte.

Warum der Angriff auf CloudFlare von Bedeutung ist

Dieser Angriff veranschaulicht eine Technik, bei der Angreifer gefälschte Quelladressen verwenden, um gefälschte NTP-Serverantworten an die Server des Angriffsziels zu senden. Diese Art von Angriff ist als "Reflexionsangriff" bekannt, da der Angreifer in der Lage ist, gefälschte Anfragen an den NTP-Server "abprallen" zu lassen und dabei seine eigene Adresse zu verbergen. Aufgrund einer Schwachstelle im NTP-Protokoll kann der Verstärkungsfaktor des Angriffs bis zum 206-fachen betragen, was NTP-Server zu einem sehr effektiven DDoS-Werkzeug macht. Kurz nach dem Angriff erklärte das U.S. Computer Emergency Readiness Team, dass NTP-Amplifikationsangriffe "besonders schwer zu blockieren" sind, da "die Antworten legitime Daten sind, die von gültigen Servern kommen".

11. Der Spamhaus-DDoS-Angriff im Jahr 2013

Im Jahr 2013 wurde ein riesiger DDoS-Angriff auf Spamhaus, einen gemeinnützigen Anbieter von Bedrohungsdaten, gestartet. Obwohl Spamhaus als Anti-Spam-Organisation regelmäßig angegriffen wird und bereits über DDoS-Schutzdienste verfügte, war dieser Angriff - ein Reflexionsangriff mit schätzungsweise 300 Gigabit Datenverkehr pro Sekunde - groß genug, um seine Website und einen Teil seiner E-Mail-Dienste offline zu schalten.

Warum der Angriff auf Spamhaus von Bedeutung ist

Der Cyberangriff wurde auf ein Mitglied eines niederländischen Unternehmens namens Cyberbunker zurückgeführt, das offenbar Spamhaus ins Visier genommen hatte, nachdem es das Unternehmen wegen Spamming auf die schwarze Liste gesetzt hatte. Dies verdeutlicht, dass Unternehmen oder abtrünnige Mitarbeiter in der Lage sind, DDoS-Angriffe mit immensen, das Markenimage schädigenden und schwerwiegenden rechtlichen Folgen durchzuführen.

12. Der DDoS-Angriff auf sechs Banken im Jahr 2012

Am 12. März 2012 wurden sechs US-Banken von einer Welle von DDoS-Angriffen getroffen: Bank of America, JPMorgan Chase, U.S. Bank, Citigroup, Wells Fargo und PNC Bank. Die Angriffe wurden von Hunderten von gekaperten Servern eines Botnetzes namens Brobot durchgeführt, wobei jeder Angriff über 60 Gigabit DDoS-Datenverkehr pro Sekunde erzeugte.

Zum damaligen Zeitpunkt waren diese Angriffe in ihrer Hartnäckigkeit einzigartig. Anstatt zu versuchen, einen Angriff auszuführen und sich dann zurückzuziehen, bombardierten die Täter ihre Ziele mit einer Vielzahl von Angriffen, um eine Methode zu finden, die funktionierte. Selbst wenn eine Bank also gegen einige Arten von DDoS-Attacken gewappnet war, stand sie anderen Angriffsarten oft hilflos gegenüber.

Warum der Angriff auf die sechs Banken von Bedeutung ist

Der bemerkenswerteste Aspekt der Banküberfälle im Jahr 2012 war, dass die Anschläge angeblich von den Izz ad-Din al-Qassam-Brigaden, dem militärischen Flügel der palästinensischen Hamas-Organisation, verübt wurden. Darüber hinaus hatten die Anschläge enorme Auswirkungen auf die betroffenen Banken in Bezug auf die Einnahmen, die Kosten für die Schadensbegrenzung, den Kundenservice sowie den Bekanntheitsgrad und das Image der Banken.

Ganzheitlicher Schutz vor DDoS-Angriffen mit A10 Defend

Für Multi-Vektor-DDoS-Angriffe, die auf die Netzwerkebene abzielen, A10 Defend fortschrittliche Verteidigungsstrategien ein, die vor allen Arten von Cyberangriffen schützen, einschließlich neuer, neuartiger DDoS-Angriffe, die Online- und interne Dienste zum Erliegen bringen könnten.

Für den Layer-7-DDoS-Schutz A10 Networks ThreatX von A10 Networks einen L7-DDoS-Schutz als Teil einer umfassenden Plattform zum Schutz von Webanwendungen. Besuchen Siedie Seite zur A10 Defend DDoS-Schutzlösung, um mehr über den Ansatz von ThreatX beim L7-DDoS-Schutz zu erfahren.

Für weitere Einblicke, einschließlich der wichtigsten Reflektorsuchen und DDoS-Forschungserkenntnisse, die von Angreifern durchgeführt werden, laden Sie den vollständigen Bericht A10 Networks herunter, DDoS-Attacken - Das sich entwickelnde Spiel der Bedrohungsakteure.

Häufig gestellte Fragen

Cloudflare meldete im Jahr 2025 einen Angriff mit einer Stärke von 7,3 Tbit/s.

Mirai kapern im Jahr 2016 IoT-Geräte, um DDoS-Angriffe zu starten, wodurch der Blog von Brian Krebs, OVH und der DNS-Anbieter Dyn lahmgelegt sowie Netflix, Twitter und PayPal beeinträchtigt wurden.

Angreifer nutzten Memcached-Server aus, um den Datenverkehr um das 51.200-Fache zu verstärken, wodurch eine Datenrate von 1,35 Tbit/s erreicht wurde. GitHub konnte den Angriff in weniger als 10 Minuten abwehren.

Ungesicherte IoT-Geräte, DDoS-as-a-Service-Plattformen und KI-gestützte Angriffstools führen zu einem rasanten Anstieg der Häufigkeit, der einfachen Durchführbarkeit und des Ausmaßes solcher Angriffe.

Ein mehrschichtiger Ansatz, der Traffic-Scrubbing, Verhaltensanalysen und Ratenbegrenzung umfasst, ist unerlässlich. A10 Defend DDoS-Abwehr in Echtzeit auf Carrier-Niveau. ThreatX von A10 bietet robusten L7-DDoS-Schutz.