Anwendungssicherheit in der Cloud: Wer ist verantwortlich?

Dies ist eine Zusammenfassung eines Vortrags, den ich auf Ciscos DevNet Create, einer Entwicklerkonferenz, die letzten Monat in San Francisco stattfand, gehalten habe.

Wir alle haben schon von den Vorteilen der Cloud-Infrastruktur gehört: verbesserte Produktivität, Kosteneinsparungen, Effizienz, Flexibilität und viele andere Schlagworte, die die Cloud als das A und O für die IT darstellen.

Die meisten Unternehmen führen heute entweder bereits Workloads in der Cloud aus oder planen, in naher Zukunft mit der Cloud zu experimentieren. Und es liegt an den Unternehmen zu entscheiden, ob sie sich für eine Cloud-Infrastruktur entscheiden, die von public cloud Anbietern wie AWS, Microsoft Azure und Google Cloud Platform zur Verfügung gestellt wird, oder für eine Cloud-Infrastruktur, die vom IT-Team ihres Unternehmens verwaltet wird.

In Unternehmen, in denen die Einhaltung von Vorschriften eine große Rolle spielt, wie z. B. in Finanzinstituten, hat sich ein neuer Trend herausgebildet: Unternehmen betreiben eine isolierte virtuelle private Umgebung auf der Infrastruktur public cloud .

Absicherung der App

Unabhängig davon, wo eine Anwendung gehostet wird, bleibt die Sicherung der Anwendungsbereitstellung das wichtigste Anliegen. Und es ist die Sicherheit, die in der Branche für viel Verwirrung sorgt. Es stellt sich die Frage: Wer ist für die Anwendungssicherheit in der Cloud zuständig? Ist es der Cloud-Service-Anbieter oder die Anwendungsteams?

Manche glauben, dass Anwendungen sicher sind, nur weil sie in der Cloud bereitgestellt werden, wodurch die Anwendungssicherheit in die alleinige Verantwortung des Cloud-Infrastrukturanbieters fallen würde.

Andere sind der Meinung, dass die Sicherheit in der Verantwortung der Anwendungseigentümer liegt - und dass Anwendungen aufgrund von Sicherheitsrisiken oder ohne entsprechende Sicherheitsvorkehrungen nicht in der Cloud bereitgestellt werden sollten.

Unscharfe Linien

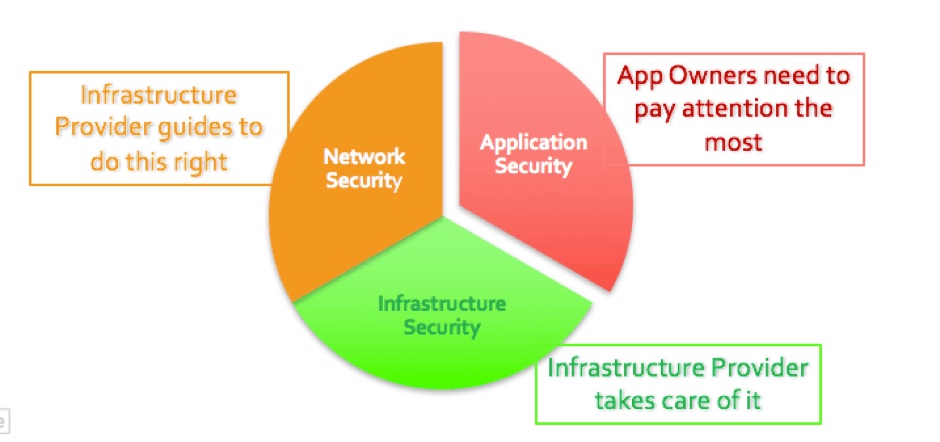

Es ist von public cloud Anbietern wie AWS und Azure gut dokumentiert, dass die Sicherheit von Anwendungen in der gemeinsamen Verantwortung der Cloud-Infrastrukturanbieter und der Anwendungseigentümer liegt. Die Grenzen sind jedoch fließend und die Aufteilung der Verantwortung ist nicht klar definiert.

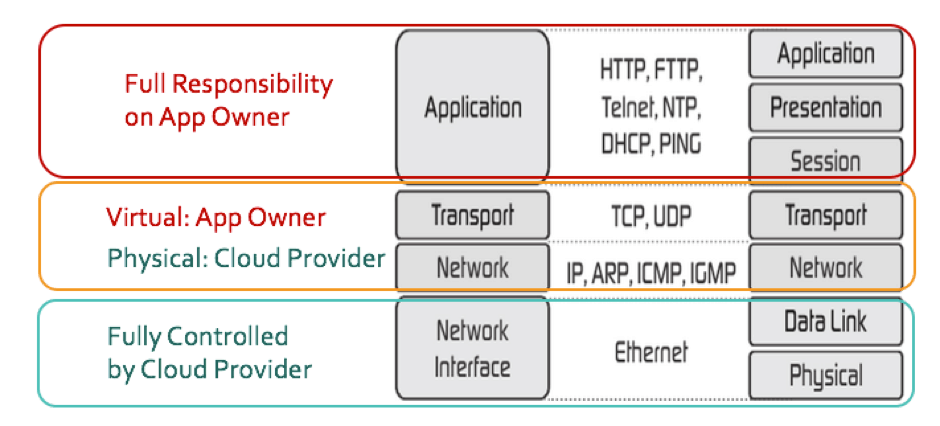

Auf Anwendungen, die in einer Cloud-Infrastruktur bereitgestellt werden, wird über das Netz zugegriffen. In diesem Fall ist es sinnvoller, die Sicherheitsverantwortung vom Standpunkt der Netzinfrastruktur aus zu betrachten.

Dieses Diagramm zeigt die Aufteilung des Eigentums zwischen Cloud-Anbietern und App-Eigentümern.

In diesem Beispiel kontrollieren und verwalten die Cloud-Anbieter die physischen Infrastrukturressourcen und müssen daher sicherstellen, dass die Anwendung, die auf dieser Infrastruktur läuft, sicher ist.

Bei virtuellen und softwaredefinierten Netzwerken (SDN) hingegen definieren die Anwendungseigentümer die virtuellen Netzwerke entsprechend der Anwendungsarchitektur, d. h. Infrastruktur als Code. Somit liegt die Sicherheit virtueller Netzwerke in der Hand der Anwendungseigentümer. Traditionell verfügen die Anwendungseigentümer über eine Reihe von Best Practices, und die Einrichtung der Netzwerksicherheit ist ein Kinderspiel. Da das Netzwerk Teil der Infrastruktur ist, stellen Cloud-Anbieter Tools für die Sicherheit virtueller Netzwerke und auch für die Implementierung zur Verfügung.

Cloud-Anbieter haben jedoch keinen Einblick in die Vorgänge auf der Anwendungsebene und können die Anwendungseigentümer in diesem Bereich nicht unterstützen. Die Anwendungssicherheitsebene liegt in der Verantwortung der Anwendungseigentümer.

Dieses Schaubild zeigt, welcher Teil der Sicherheit wem zufällt

Herausforderungen für die Anwendungssicherheit in der Cloud

Bevor wir eine Lösung für die Anwendungssicherheit bewerten können, müssen wir die folgenden Herausforderungen verstehen:

- Sicherheitsüberwachung - es gibt zahlreiche Fragen zur Leistungsfähigkeit der Lösung, aber die Überwachung der Sicherheit sollte keine davon sein. Die Sicherheitsüberwachung ist zwingend erforderlich, sie ist ein Muss.

- Anwendungsschwachstellen - diese sind anfällig für Angreifer, die eine Anwendung ausnutzen und angreifen wollen, um entweder die vollständige Kontrolle über sie zu erlangen, sie zu deformieren oder Daten zu stehlen. OWASP analysiert solche Schwachstellen und Exploits und veröffentlicht regelmäßig eine Liste der 10 wichtigsten Schwachstellen.

- Malware und Ransomware - ein weiteres bekanntes Sicherheitsproblem, von dem viele Nutzer betroffen sind und das vor der Bereitstellung einer Anwendung in der Cloud gelöst werden sollte.

- BOTs - etwa 30 Prozent des Datenverkehrs stammt von nicht nützlichen BOTs (d. h. schlechten BOTs). Während einige Leute sie nicht als Sicherheitsproblem betrachten, können schlechte BOTs 30 Prozent der Serverressourcen verschwenden, was zu einem enormen Produktivitätsverlust führt.

- DDoS-Angriffe auf der Anwendungsebene (volumetrische oder Protokoll-Exploits) sind ebenfalls ein Problem, da DDoS-Angriffe in Größe, Umfang und Raffinesse zunehmen. DDoS-Schutz ist sowohl für die Eigentümer von Anwendungen als auch für die Anbieter von Cloud-Infrastrukturen ein wichtiges Thema.

Lösungen für diese Herausforderungen

Glücklicherweise gibt es Lösungen, um die mit Cloud-Anwendungen verbundenen Sicherheitsprobleme zu überwinden.

Web Application Firewalls (WAFs) können zum Beispiel die von OWASP aufgelisteten Schwachstellen abfangen. Und es wurden IP-Reputations- und andere Signaturdatenbanken zur Bekämpfung von Malware und bösartigen BOTs eingerichtet.

Viele Application Delivery Controllers (ADCs) bündeln Lösungen für die Anwendungssicherheit mit Lastausgleich und anderen wichtigen Anwendungsdiensten. Ein kompletter Satz von Tools für die Anwendungsbereitstellung zusammen mit Sicherheit und Transparenz in einer DDoS-resistenten Architektur kann eine komplizierte Bereitstellungsarchitektur schaffen. Ziehen Sie eine Lösung in Betracht, die alle Aspekte der Verwaltung des Anwendungsverkehrs, der Anwendungssicherheit und der Verkehrs- und Sicherheitsanalyse in einem einzigen System vereint und eine zentrale Verwaltung und Kontrolle darüber legt. Diese Art von Lösung wird die meisten Ihrer Bedenken bezüglich der Sicherheit von Cloud-Anwendungen ausräumen.

A10 Networks hilft Kunden bei der Bewältigung von Herausforderungen im Bereich der Cloud-Anwendungssicherheit mit A10 Lightning ADC, einer Lösung, die alle Aspekte der Verwaltung des Anwendungsverkehrs in einem einzigen System vereint - von der Anwendungssicherheit bis hin zur Analyse des Datenverkehrs pro Anwendung und der Sicherheit. A10 Harmony Controller bietet Kunden eine zentralisierte Verwaltung und Analyse für secure application services über jede zugrunde liegende Infrastruktur - von traditionellen Rechenzentren vor Ort bis hin zu öffentlichen, privaten und hybriden Clouds.

Ich möchte mich bei Cisco für die Gelegenheit bedanken, auf der Entwicklerkonferenz DevNet Create einen Vortrag halten zu können.

Wenn Sie mehr erfahren möchten, können Sie sich meinen vollständigen Vortrag auf Youtube ansehen und meine Präsentation auf Slideshare.

Sehen ist Glauben.

Vereinbaren Sie noch heute eine Live-Demo.